Der TÜV-Verband hat die Verabschiedung der EU- Maschinenprodukteverordnung durch das Europäische Parlament begrüßt, sieht aber weiteres Potenzial für deutliche Verbesserungen des Sicherheitsniveaus.

Security

Neue Softwarelösung zum Schutz vor unberechtigten Fremdzugriffen

Kontron hat das neue Linux-basierte Betriebssystem SecureOS entwickelt, das Sicherheit und Datenschutz für IoT-Lösungen in kritischen Umgebungen bieten soll.

Rockwell meldet Sicherheitslücken

Rockwell Automation hat eine Mitteilung über einige kritische Sicherheitslücken veröffentlicht, die in den Systemen des Unternehmens entdeckt wurden und eine Vielzahl von OT-Geräten in kritischen Infrastrukturumgebungen betreffen.

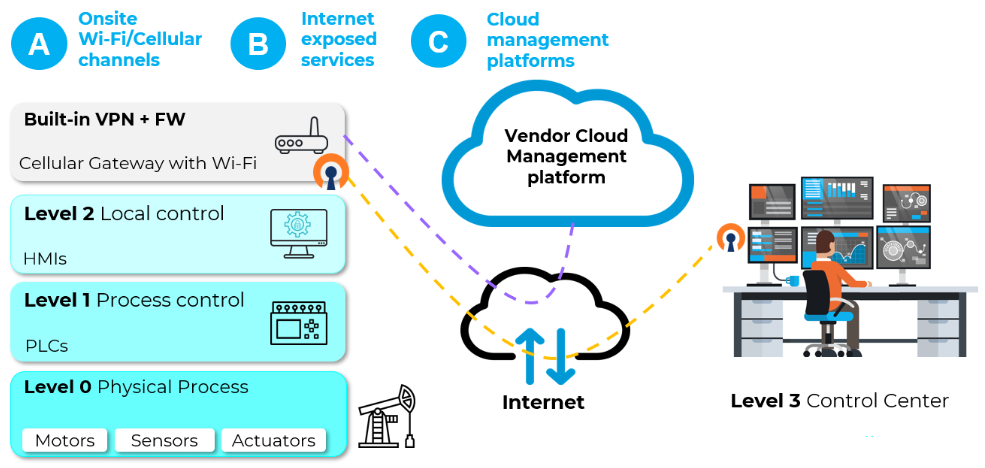

Der direkte Pfad zu Level 0

In den vergangenen Monaten haben Forscher von Otorio, einem weltweit führenden Cybersicherheitsanbieter, umfassende Untersuchungen zu industriellen drahtlosen IoT-Geräten durchgeführt. Hierzu zählen z.B. industrielle Mobilfunk-Gateways/Router und WLAN-Access-Points. Diese Untersuchungen führten zur Entdeckung zahlreicher Probleme bei der Implementierung dieser Geräte.

CPS Cybersecurity

Die Konvergenz von digitaler und physischer Welt hat im Zuge des rasanten technologischen Fortschritts zu einem neuen Bereich geführt, der als cyber-physische Systeme (CPS) bezeichnet wird. Diese Systeme verbinden computergestützte Algorithmen nahtlos mit physischen Prozessen und fördern so eine symbiotische Beziehung zwischen dem Virtuellen und dem Materiellen. Von autonomen Fahrzeugen und Smart Cities bis hin zur Industrieautomatisierung und der Kontrolle kritischer Infrastrukturen haben CPS die Art und Weise, wie wir mit unserer Umwelt interagieren und sie verwalten, revolutioniert.

5G SASE

Cradlepoint hat die schrittweise Einführung einer 5G-optimierten Secure-Access-Service-Edge-Lösung (SASE) angekündigt, die für Unternehmen entwickelt und speziell für Einsätze im WWAN (Wireless Wide Area Network) konzipiert ist. In Verbindung mit der cloudbasierten Verwaltungssoftware NetCloud Manager soll 5G SASE einen Zero-Trust-Ansatz verwirklichen.

Damit die Firewall nicht zum Flaschenhals wird

In der heutigen Welt erweist sich Cyber Security als eine entscheidende Komponente für die Industrie. Denn die zunehmende Digitalisierung und die steigende Anzahl miteinander verbundener Systeme haben die

Angriffsfläche deutlich erhöht. Deshalb wird es immer wichtiger, effektive Sicherheitsmaßnahmen umzusetzen.

Intrusion-Prevention-System schützt OT-Anlagen

TXOne Networks präsentiert sein Intrusion-Prevention-System EdgeIPS 103 zum Schutz unternehmenskritischer Fertigungsanlagen sowie zur Sicherung eines kontinuierlichen und reibungslosen Betriebs von Produktionslinien.

IT & Security Trends 2023

Im Zuge unserer Interview-Reihe ‚IT & Security Trends 2023‘ äußern sich Cybersicherheits-Experten zu ihrer Einschätzung aktueller Themen und Bedrohungen. In der aktuellen Ausgabe befragten wir den Gründer & CEO von Endian, Raphael Vallazza.

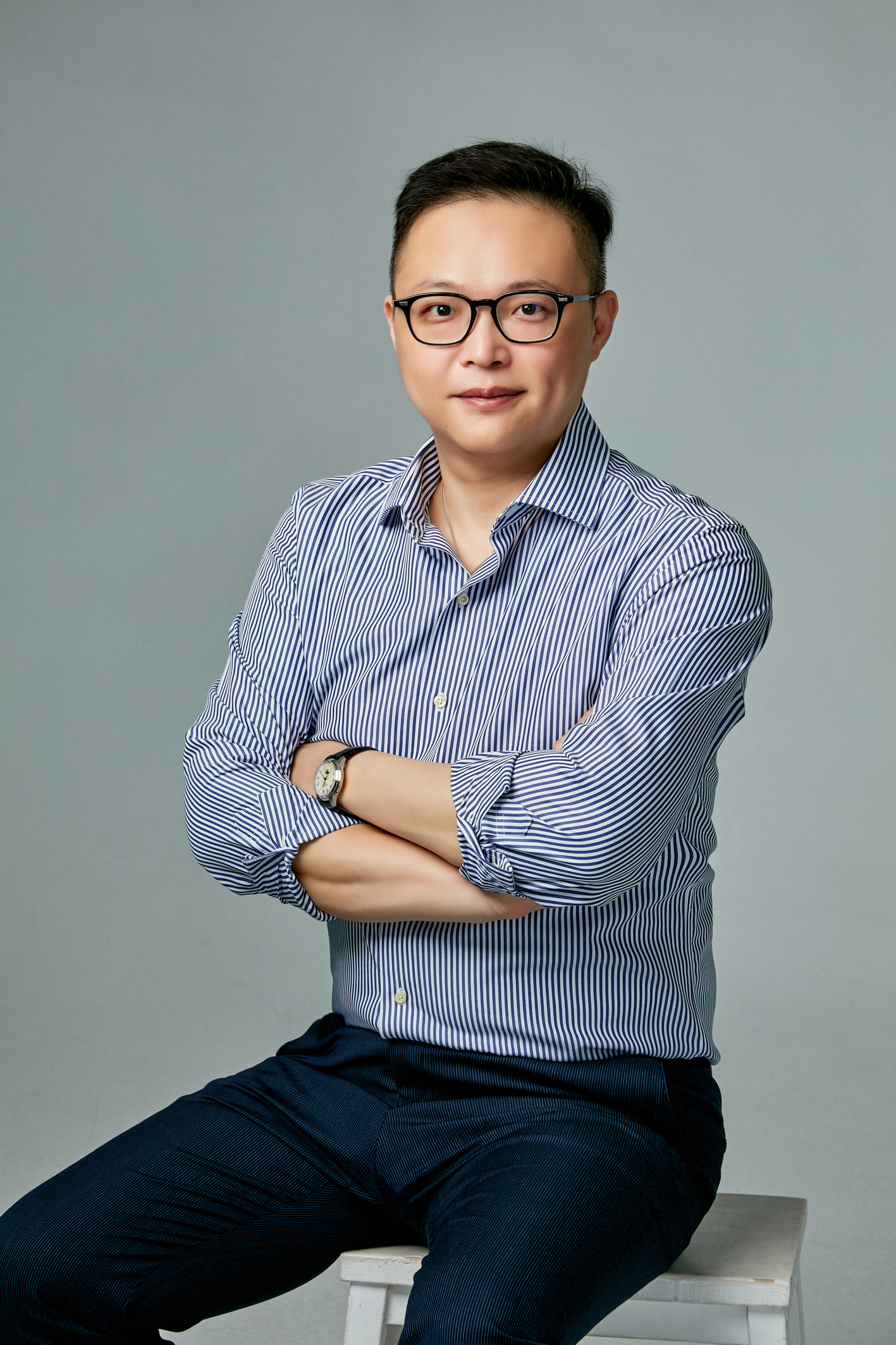

IT & Security Trends 2023

In unserer neuen Interview-Reihe ‚IT & Security Trends 2023‘ befragen wir ausgewiesene Experten im Bereich Cybersicherheit zu ihrer Einschätzung aktueller Themen

und Bedrohungen. Den Anfang macht an dieser Stelle

Dr. Terence Liu, CEO von TXOne Networks.

Resilienz kommunaler Infrastruktur stärken

Städte und Gemeinden nutzen häufig normale Router, um auf ihre Anlagen zuzugreifen. Diese Praxis entspricht jedoch nicht mehr den aktuellen Sicherheitsanforderungen. Die Stadtwerke Arnsberg haben den Schritt in die sichere Digitalisierung gewagt und bestehende Installationen ausgetauscht, ohne den laufenden Betrieb zu unterbrechen.

5G Network Slicing

Cradlepoint stellt die Software-Erweiterung NetCloud Exchange vor und integriert sie in die cloudbasierte Management-Lösung NetCloud Manager.

Cool & Secure

In der Praxis sind die Klimabedingungen für elektrische und elektronische Einbauten nicht immer ideal. Um die

daraus entstehenden Risiken zu verringern und die Betriebsbedingungen in Anlagen zu verbessern, stellt Stego ein breites Sortiment von Temperatur- und Feuchtigkeitskontrollsystemen bereit, das Elektrik und Elektronik vor Feuchtigkeit, Kälte oder Hitze schützt. Großer Wert wird auf den Einsatz von zuverlässigen IT-Security-Lösungen gelegt.

Whitepaper von TÜV Süd zur neuen ISO/IEC27001-Version

Cyberbedrohungen sind allgegenwärtig und stellen mittlerweile eines der größten Risiken für Unternehmen dar.

Blindes Vertrauen?

Herkömmliche Sicherheitskonzepte gehen davon aus, dass man Personen und Systemen, die sich bereits im Netzwerk eines Unternehmens befinden, vertrauen kann. Man geht davon aus, dass Schutzmaßnahmen am Perimeter, wie z.B. eine Firewall, wirksam genug sind, um unerwünschte oder nicht autorisierte Personen oder Geräte vom Netzwerk fernzuhalten. Dieser klassischen Einstellung widerspricht Zero Trust.

Cybersecurity-Podcast

Die Anzahl der Hackerattacken wächst – auch im deutschen Mittelstand.

Das könnte Sie auch Interessieren

Weitere Beiträge

Security-Simulator

Der Keysight Cyber Training Simulator ermöglicht es Studierenden, ihre Fähigkeiten in einer realistischen Umgebung mit marktführenden Tools zu entwickeln, die derzeit von Fachleuten in Unternehmen und Behörden weltweit eingesetzt werden.

VDMA-Statement zum EU Cyber Resilience Act

Zu dem Vorschlag der EU-Kommission für Cybersicherheitsanforderungen für Produkte sagt Hartmut Rauen, stellvertretender Hauptgeschäftsführer des VDMA: „Die europäische Industrie ist immer häufiger von Cyberangriffen betroffen, die fast ausnahmslos auf Schwachstellen in der Informationstechnik zurückgehen.

IT-SA 2022 ausgebucht

Vom 25. bis 27. Oktober treffen sich IT-Sicherheitsverantwortliche wieder in Nürnberg auf der IT-SA Expo&Congress.

IT-SA 2022 ausgebucht

Vom 25. bis 27. Oktober treffen sich IT-Sicherheitsverantwortliche wieder in Nürnberg auf der IT-SA Expo&Congress.

Security-Update

In einer Welt, in der ständig neue Bedrohungen auftauchen und Schwachstellen identifiziert werden, müssen Unternehmen einen klaren Überblick über ihre betriebliche Sicherheitslage und einen realisierbaren Aktionsplan haben, um diese kontinuierlich zu verbessern. Security Posture Assessments (SPA) haben sich zu einem De-facto-Standard in der Branche entwickelt. Die Durchführung effektiver und effizienter regelmäßiger SPAs ist ein wichtiger erster Schritt, um die Reife und damit die Widerstandsfähigkeit des Unternehmens zu verbessern.

Secunet und Worldline kooperieren

Secunet und Worldline, Anbieter Zahlungsverkehrsdienstleistungen, haben eine Lösungsplattform für das Edge Computing entwickelt, die alle Anforderungen an vertrauenswürdige Konnektivität im Zero-Trust-Umfeld erfüllt.

Zuverlässiger Schutz für OT-Umgebungen

Mit der neuen OSS-Appliance bietet Controlware eine schlüsselfertige All-in-One-Lösung für das Setup und den Betrieb kritischer Support-Systeme in OT-Umgebungen mit hohem Schutzbedarf und geringen IT-Ressourcen.