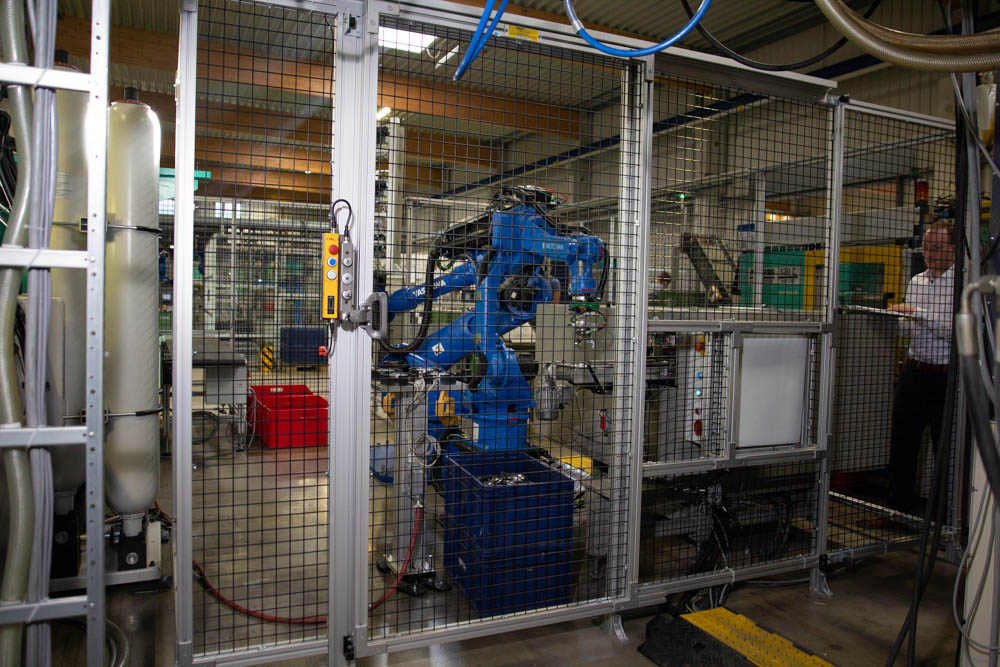

Indikar, ein Unternehmen mit Sitz in Wilkau-Haßlau bei Zwickau, ist auf automobile Sonderlösungen spezialisiert. Im individuellen Karosseriebau sind Kleinserien Alltag, dennoch wird mit einem hohen Automatisierungsgrad gefertigt. Jüngste Anschaffung ist eine Warmpressanlage für Umformteile. Die Anlage wird mit Komponenten von SSP Safety System Products abgesichert.