Produzierende Unternehmen sind dabei den Herausforderungen aus zwei Welten ausgesetzt: der IT aus dem Office-Umfeld und der OT (Operational Technology) aus der Fertigungsumgebung. Eine erfolgreiche Digitalisierung gelingt hier nur dann, wenn beide Welten betrachtet werden. In der IT stellen die Vertraulichkeit und Sicherheit der Daten das höchste Gut dar, wobei deren Verfügbarkeit diesen Aspekten untergeordnet ist. In der OT verhält es sich genau umgekehrt: Die Verfügbarkeit der Daten steht an erster Stelle, weil Unterbrechungen im Produktionsprozess oft erhebliche Folgen haben und zu einer verminderten Produktivität führen. Zudem zeigt sich das Einspielen von Updates häufig als große Herausforderung, da Unterbrechungen und Neustarts lediglich in einem kurzzeitigen Wartungsfenster durchgeführt werden können. Updates bergen ferner stets die Gefahr von Fehlfunktionen und daraus resultierenden Fertigungsausfällen.

Gesetzliche Vorschriften

In den nächsten Jahren werden mehr und mehr gesetzliche Vorschriften erlassen, die Cyber-Security-Maßnahmen in produzierenden Unternehmen einfordern. Hierzu zählen beispielsweise die neue Maschinenverordnung und die NIS-2-Direktive der EU. Die Abkürzung NIS bedeutet Network and Information Security, wobei die Version 2 die bestehende NIS-Richtlinie ablöst. Die NIS-Regularien legen Mindestanforderungen für die Sicherheit von Netzwerken und Informationssystemen fest. Darüber hinaus verpflichten sie bestimmte Betreiber kritischer Infrastrukturen sowie digitale Diensteanbieter dazu, Sicherheitsvorkehrungen zu treffen und Zwischenfälle zu melden. Dabei wird der Kreis der betroffenen Unternehmen deutlich erweitert. Ab 2024 müssen erheblich mehr fertigende Unternehmen als bisher Security-Maßnahmen realisieren.

Defense-in-DepthStrategie

Bei Defense in Depth handelt es sich um ein Sicherheitskonzept, das in der Industrie eingesetzt wird, um ein robustes Sicherheitssystem zu schaffen, das ein umfassendes Schutzniveau bietet. Das Defense-in-Depth-Konzept basiert auf dem Prinzip der Schichten, das zum Schutz des Systems die Implementierung mehrerer Sicherheitsschichten verlangt. Durch die Staffelung verschiedener Sicherheitsebenen und -mechanismen wird es dem Angreifer erschwert, in die Systeme oder Netzwerke einzudringen. Als Beispiel für Defense in Depth sei ein physischer Zugangsschutz genannt, der mehrere Ebenen umfasst und durch unterschiedliche ineinandergreifende Maßnahmen absichert.

Schutz des Netzwerkverkehrs

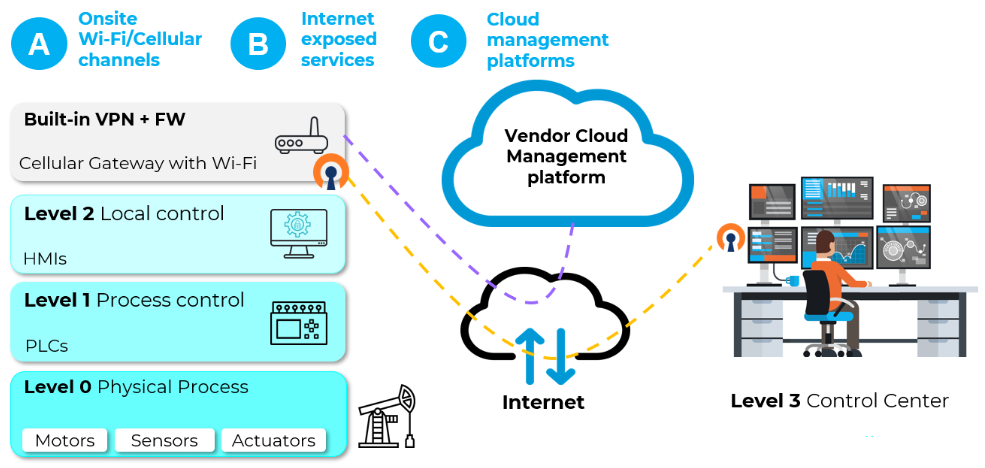

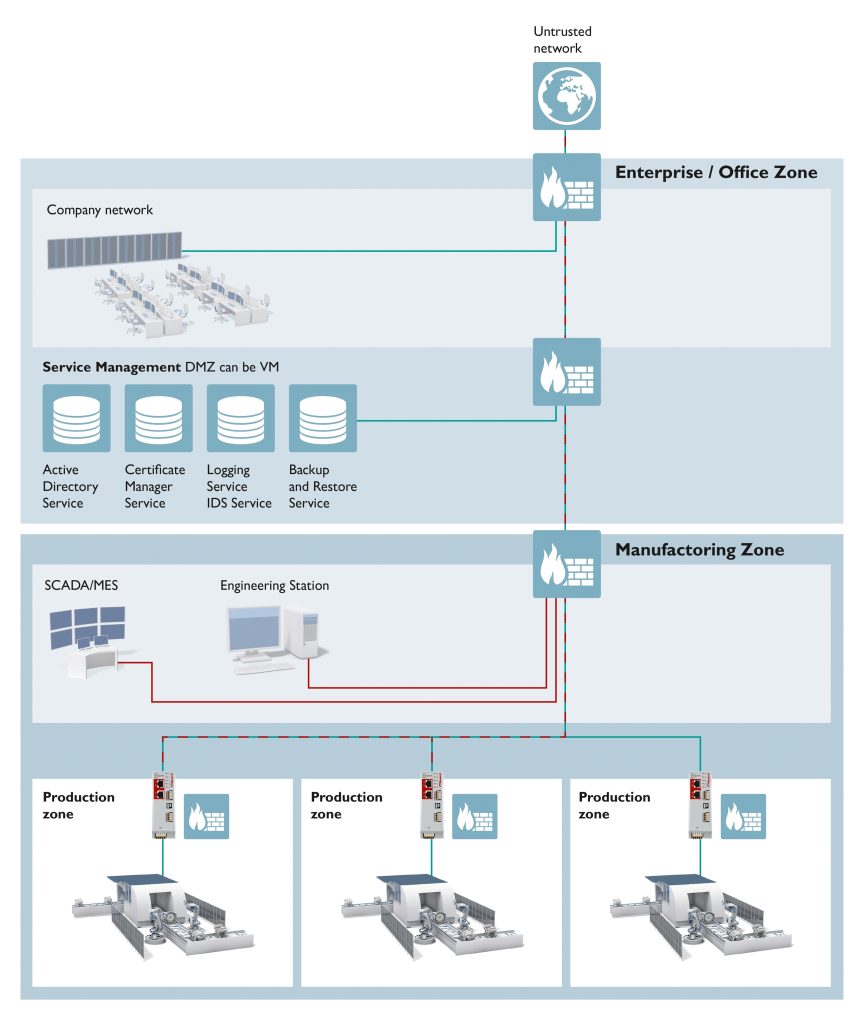

Der Schutz des Netzwerkverkehrs erweist sich als ein wichtiger Aspekt dieser Strategie, weil er dazu beiträgt, dass das Netzwerk und die damit verbundenen Systeme keine Bedrohungen erfahren. Üblicherweise werden Unternehmensnetzwerke in Zonen unterteilt, die ineinander geschichtet sind. Aus dem Internet kommend und durch einen Perimeterschutz abgesichert wird oftmals zunächst eine Office-Zone gebildet, welche die Schutzansprüche der IT erfüllt. Als eine der innersten und somit am besten geschützten Zonen dient häufig eine Manufacturing Zone, die den Anforderungen der OT genügt. Zusätzlich erfolgt der Aufbau einzelner Produktionszonen, die höchste Schutzerfordernisse stellen.