Firewall und Netzwerksegmentierung

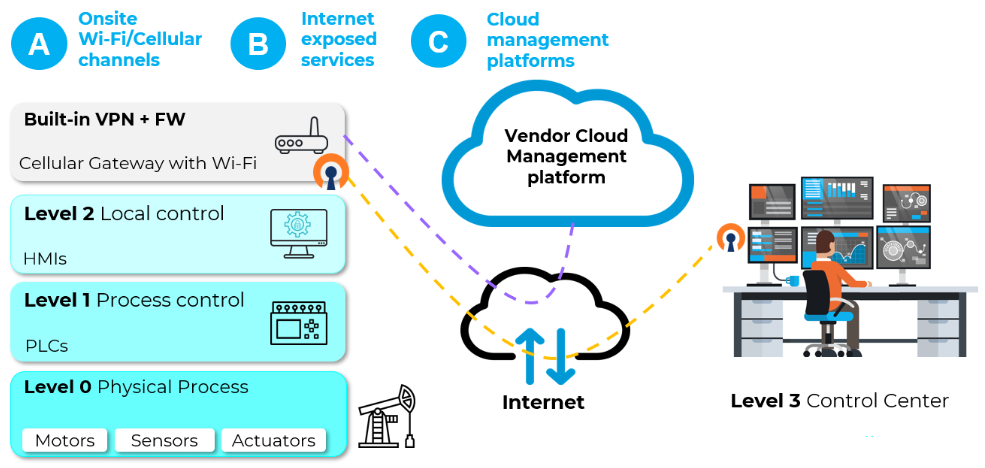

Das Defense in Depth wird ebenfalls in der IEC 62443 beschrieben. Die Normenreihe adressiert die aufgeführten Besonderheiten in OT-Umgebungen. Um die dargelegten Zonen zu formen und den Netzwerkverkehr abzusichern, werden Firewalls und eine Netzwerksegmentierung genutzt. Eine Firewall stellt eine Netzwerk-Sicherheitsvorrichtung dar, die den Netzwerkverkehr überwacht und entscheidet, ob er zugelassen oder blockiert werden soll. Diese lässt sich auf der Grundlage von Regeln und Richtlinien konfigurieren, sodass sich der Zugriff auf bestimmte Verkehrsarten oder IP-Adressen beschränkt. Die Netzwerksegmentierung ist eine Methode zur Unterteilung des Netzwerks in kleinere und isolierte Bereiche. Auf diese Weise lassen sich Bedrohungen auf bestimmte Areale eingrenzen, ohne dass sie das gesamte Netzwerk beeinträchtigen. Außerdem werden die Netzwerksegmente vor hohem Datenaufkommen und Netzwerküberlastung geschützt.

Security-Router als Flaschenhals?

Als Firewall sowie zur Netzwerksegmentierung kommen in der Regel Security-Router zum Einsatz. Zur Absicherung der Fertigungszonen ist es jedoch unumgänglich, dass diese Geräte besondere Anforderungen erfüllen. Sie müssen den speziellen Umgebungsbedingungen in verschiedenen Produktionsbereichen standhalten und sich hinsichtlich der Bauform und Funktion sowie der elektrischen Eigenschaften für solche Applikationen eignen. Entsprechende Industrial-Security-Router bieten derzeit meist 100MBit-Schnittstellen und unterstützen Datenübertragungsraten von weniger als 100MBit. An dieser Stelle beginnt allerdings die Problematik. Für aktuelle Anwendungen wie den 3D-Druck müssen immer größere Datenmengen an Maschinen und Anlagen weitergeleitet werden. Auch der Umfang der Backups von Steuerungssystemen steigt. Das IIoT generiert riesige Datenmengen, die bei einer intelligenten Auswertung als Grundlage für Entscheidungen und Optimierungen fungieren. Security darf hier nicht zum Flaschenhals werden und derartige Anwendungen ausbremsen.

Router für reale Datenraten bis 1GBit

Industrial-Security-Router mit Gigabit-Schnittstellen sind schon seit längerem auf dem Markt erhältlich. In der Praxis erreichten sie jedoch oftmals nur Datenraten, die knapp über 100MBit lagen. Nun stehen Geräte bereit, die reale Datenraten von nahezu 1GBit übertragen und verarbeiten können. Phoenix Contact bietet in dieser Leistungsklasse Security-Router der neuen mGuard-Generation. Die Geräte der Baureihe FL mGuard 1100/2100/4300 schützen industrielle Netzwerke aufgrund umfangreicher Security-Funktionen vor unautorisierten Zugriffen durch Personen oder Schadsoftware. Die Security-Technologie der Produktfamilie ermöglicht die Kontrolle und Absicherung der Kommunikation innerhalb des Fertigungsnetzwerks. Die Router sind speziell zum Schutz einzelner Produktionszonen entwickelt worden. Sie umfassen eine Firewall, die den Datenverkehr im Netzwerk filtert. Unerwünschte Kommunikation und versehentliche Zugriffe auf Netzwerkteilnehmer werden blockiert.