Das IT-Sicherheitsgesetz 2.0 verpflichtet alle KRITIS-Betreiber, spätestens bis zum 1.Mai 2023 erweiterte Sicherheitsmaßnahmen für ihre IT umzusetzen, insbesondere was das Thema Angriffserkennung angeht. Welche Lösungen bieten Sie hier an?

Matthias Ochs: Mit dem Cognitix Threat Defender bieten wir hierfür eine besonders fortschrittliche Lösung an. Unsere Kunden können damit die an sie gestellten Anforderungen an Angriffserkennung erfüllen und darüber hinaus wichtige Analysen ihres Netzwerks quasi live durchführen. Auch unabhängig von den gesetzlichen Anforderungen halte ich eine solche Analysefähigkeit im eigenen Netzwerk für eine unverzichtbare Komponente der Cybersicherheit.

Wie schätzen Sie die Bedrohung geopolitisch motivierter Cyberattacken im kommenden Jahr ein? Welche Vorkehrungen sollten Unternehmen treffen?

Alle Analysen und Erkenntnisse zeigen einen klaren Trend: Die Anzahl und Schwere von Cyberattacken steigt beständig. Für Unternehmen ist es am Ende zweitrangig, ob es sich dabei um politisch motivierte Angriffe handelt oder um solche in beispielsweise erpresserischer Absicht. Wichtig ist auch zu erkennen, dass die Denkweise ‘wer soll uns denn angreifen?’ zu kurz greift. Angriffe laufen häufig automatisiert ab. Unternehmen können schnell auch als Kollateralschaden betroffen sein.

Neben einer soliden Aufstellung der Cybersicherheit mit einem mehrstufigen Verteidigungskonzept, bekannt unter dem Fachbegriff Defence in depth, ist in der Vorbereitung auch die Planung der Wiederherstellung betroffener Rechner und Netzsegmente entscheidend. Diese Resilienz ist es, die im Ernstfall für die Geschwindigkeit einer Desaster Recovery ausschlaggebend ist. Viele Unternehmen verlassen sich dabei zu stark auf ihre Backups. Diese können jedoch ebenfalls betroffen sein, da Schadsoftware sich bereits seit Monaten im Unternehmen befinden kann, bevor diese erkannt oder ausgelöst wird.

2023 soll ein richtungsweisendes Jahr für das Trendthema Metaversum werden. Wie beurteilen Sie dies aus der Sicht der IT-Sicherheit?

Aus meiner Sicht unterscheiden sich die Herausforderungen der IT-Sicherheit in einem Metaverse nicht wesentlich von sozialen Netzwerken oder der Nutzung von bekannten Diensten wie z.B. dem Online-Shopping. Die Sicherheit der eigenen Identität steht an oberster Stelle, dicht gefolgt von der kritischen Prüfung, welche Inhalte und Informationen über die eigene Person man sinnvollerweise im Netz allen Nutzern verfügbar machen sollte.

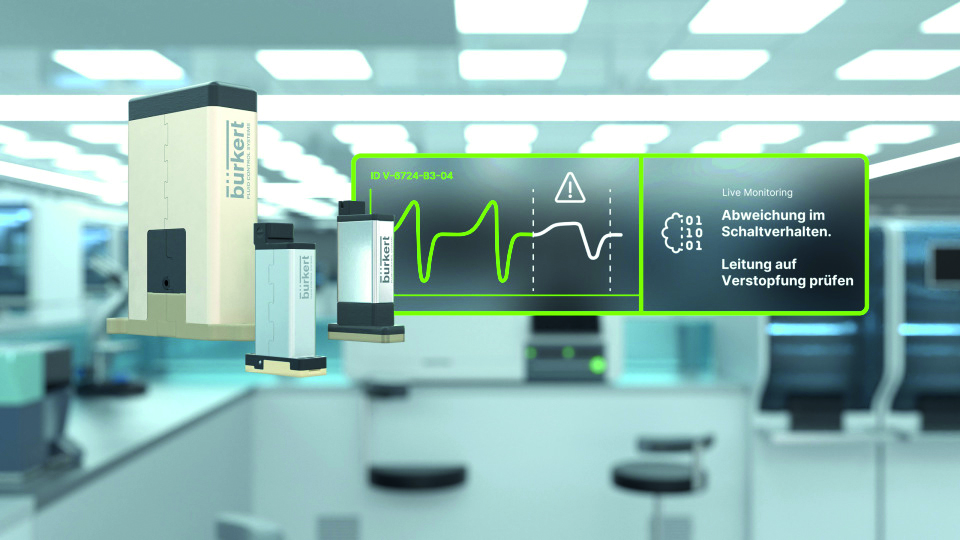

Mit Blick auf die Identität macht man es Angreifern zumindest schwerer, wenn sichere Passwörter und Zwei-Faktor-Authentisierung verwendet werden. Das Bundesamt für Sicherheit in der Informationstechnik (BSI) stellt Bürgern und Unternehmen hierfür wichtige Empfehlungen und Erklärungen bereit, die man berücksichtigen sollte. IO-Link hat deutlich mehr zu bieten als die bekannten Vorzüge. Dieser Fachartikel zeigt mit Beispielen aus der Praxis, wie Anwender sämtliche Vorteile der digitalen Schnittstelle nutzen. Das funktioniert ohne grossen Trainingsaufwand: Selbst Einsteiger ohne Vorkenntnisse können dank kostenfreiem Baumer How-to-Tutorial IO-Link Geräte schon nach 80 Minuten in die SPS integrieren. ‣ weiterlesen

Mehr Speed mit IO-Link: 5 Praxistipps für Ingenieure

Wie Anwender das volle Potenzial smarter Sensoren ausschöpfen

Die Konvergenz von IT und OT war eines der bestimmenden Security-Themen 2022. Welche Entwicklungen erwarten Sie auf diesem Gebiet im neuen Jahr?

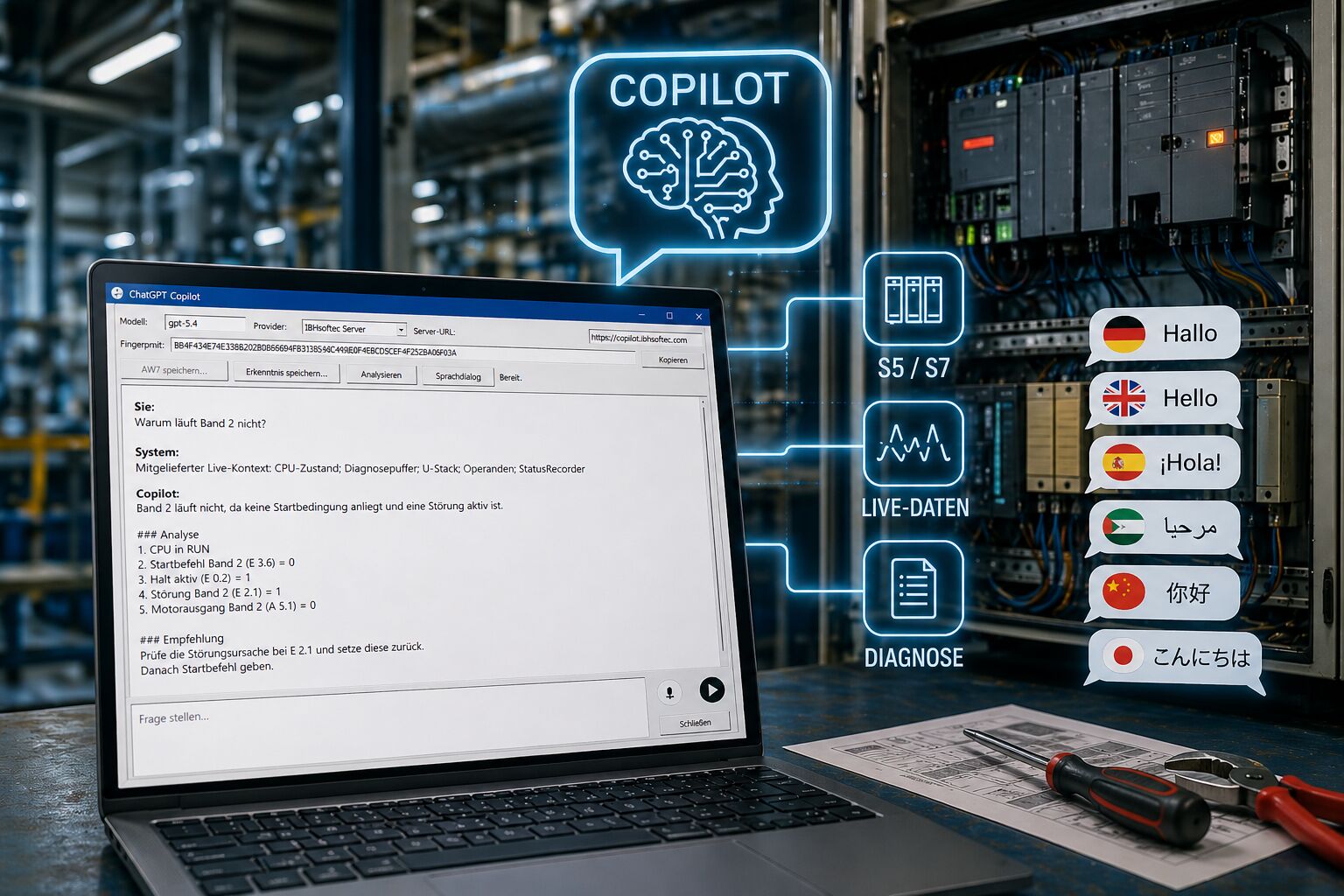

Ich denke, der Trend, dass IT und OT immer stärker zusammenwachsen, wird sich fortsetzen. Die Digitalisierung in der Industrie ermöglicht neue Wettbewerbsvorteile und wird immer mehr zu einem Differenzierungsmerkmal werden. Neue Technologien wie die aktuell großen Fortschritte bei künstlicher Intelligenz werden diesen Trend beschleunigen.

Für die Security bedeutet das in der Summe, dass wir analog zur Entwicklung in der IT auch in der OT immer komplexere Netze und Rahmenbedingungen beherrschen müssen. Es geht also für Security-Verantwortliche in der Industrie darum, Prozesse, Methoden und Tools in der OT auf ein entsprechendes Niveau zu bringen. Dabei kommen unseren Kunden unsere umfangreichen Erfahrungen aus der IT-Welt zugute, in der man sich ja bereits seit Jahrzehnten ausführlich mit Security-Themen beschäftigt.

Wie bewerten Sie die Bedrohung durch eine ‘Demokratisierung der Cyberkriminalität‘, durch z.B. Geschäftsmodelle wie Ransomware-as-a-Service, etc.

Nachdem es nach wie vor Staaten gibt, in denen solche kriminellen Geschäftsmodelle nicht wirksam bekämpft werden oder sogar mit staatlichen Akteuren verflochten sind, muss ich die Einschätzung äußern, dass wir weiterhin eine Zunahme und Professionalisierung der Angriffe sehen werden. Auch Angreifer nutzen neuste Technologien wie KI, um ihre Erfolgsaussichten weiter zu verbessern. Diesen Entwicklungen müssen die Unternehmen mit fortgesetzten Investitionen in Cybersicherheit begegnen. Ein weiterer wichtiger Aspekt ist eine enge Zusammenarbeit mit staatlichen Stellen, insbesondere den Polizeibehörden.

Wie bewerten Sie, angesichts steigender Energiepreise und Rohstoffknappheit, die Notwendigkeit einer Green Security, also der Entwicklung von Sicherheitslösungen unter einer energiebewussten Perspektive?

Nachhaltigkeit wird für alle Produkte an Bedeutung gewinnen. Selbstverständlich gilt das auch für die IT und IT-Security. Mit Trends wie der Virtualisierung von Sicherheitskomponenten und dem Einsatz moderner CPU-Plattformen kann dies vorangetrieben werden. Wichtig ist auch hier eine Investitionsbereitschaft um alte, weniger energieeffiziente Systeme abzulösen.

Im kommenden Jahr soll mobiles Edge-Computing über 5G vermehrt in den Produktivbetrieb gehen. Welche Sicherheitskonzepte sehen sie hierfür nötig? (Stichwort Zero Trust, etc.)

Für die sichere Nutzung von Netzen ist zunächst eine vertrauenswürdige Netzwerkinfrastruktur zu schaffen. Dies gelingt vor allem durch die Verwendung von Produkten vertrauenswürdiger und geprüfter Hersteller. Diese Prämisse gilt auch in vollem Umfang für Mobilfunknetze. Darüber hinaus sind im Grundsatz alle bewährten Sicherheitskonzepte anwendbar. Zero Trust ist besonders geeignet eine weitgehende Unabhängigkeit von Infrastruktur zu ermöglichen. Entscheidend ist aber die Einbindung in eine Gesamtarchitektur.

Ein Blick in die Zukunft über 2023 hinaus– welche Security-Themen sehen Sie in naher bis mittlerer Zukunft relevant? Und auf welche dieser Bedrohungen können sich Unternehmen bereits jetzt vorbereiten?

KI wird in der Cybersecurity zu erheblichen Veränderungen führen. Die Technologie birgt gleichermaßen neue Herausforderungen und Chancen, für Angreifer und Verteidiger. Unsere Forschungsabteilung beschäftigt sich schon seit einigen Jahren mit dem Einsatz von KI in der Cybersicherheit. Z.B. arbeiten wir an intelligenten Firewalls und Netzwerklösungen, die Administratoren in die Lage versetzen, den Datenverkehr trotz hochkomplexer und dynamischer Netze zu verstehen und zu kontrollieren.

Quantencomputer stellen viele kryptographische Verfahren in Frage und damit die Vertraulichkeit und Sicherheit sämtlicher digitaler Daten. Hier ist es erforderlich, bereits heute auf Lösungen zu setzen, die neue Krypto-Algorithmen beinhalten, die gegen Quantencomputer ausreichenden Schutz bieten. Auch an diesem Thema arbeiten wir seit mehr als zehn Jahren, gemeinsam mit der weltweiten Forschungscommunity. Die Ergebnisse fließen bereits in die Entwicklung unserer Produkte.

Häufig wird auf die möglichen Entwicklungen von Technologie fokussiert, große Bedrohungen gehen aber auch von geopolitischen Entwicklungen aus. Denken Sie nur an die Veränderung der Beziehungen der westlichen Welt mit China.