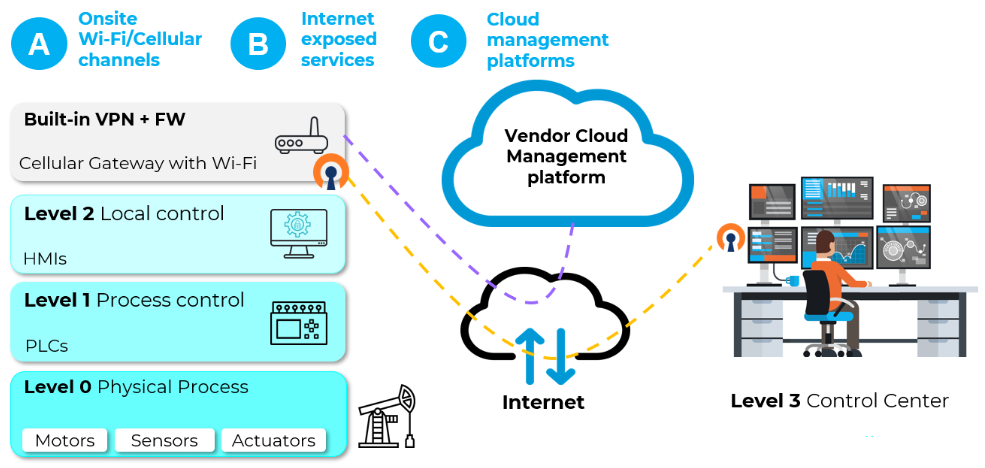

Auf dem Medien-Roundtable der Firmen Claroty und Kudelski Security, der pandemiebedingt virtuell als Video-Konferenz stattfand, widmeten sich Max Rahner, Sales Director DACH bei Claroty und Urs Achermann, Director of Managed Security Services Development bei Kudelski Security dem Thema Sicherheit für die Operation Technology, kurz OT oder auch zu Deutsch Betriebstechnik. Nach einer kurzen Einführung zur Abgrenzung von IT und OT ging es um die Herausforderungen für die Sicherheit der Betriebstechnik. Während es bei der meist zentral organisierten IT in erster Linie um den Schutz von Informationen geht, steht bei der lokalen Betriebstechnik die physische Sicherheit der Maschinen und die Stabilität der Prozesse im Vordergrund. Folgende Faktoren machen die OT daher angreifbar: Die einzelnen Komponenten haben meist eine lange Lebensdauer und verwenden daher häufig veraltete Betriebssysteme. Oft fehlt die Transparenz, z.B. in puncto: Welche Systeme kommunizieren wie über welche Kanäle? Bei Planung, Umsetzung und Wartung spielt das Thema Security im Gegensatz zur Safety zudem häufig kaum eine Rolle.

Zahlen und Fakten

44 Prozent der Unternehmen, mit denen Kudelski Security zusammen arbeitet, kontrollieren Sicherheitsvorgaben und Standards im Bereich der OT gar nicht oder unzureichend, erläuterte Achermann im Laufe des Roundtables. Dem gegenüber stehen 92 Prozent dieser Unternehmen, die bisher tatsächlich von Cyberangriffen auf ihre OT betroffen waren. Aber immerhin nahezu alle Unternehmen haben bereits OT-Security-Verantwortliche eingesetzt. Fakt ist: Die OT ist aufgrund der alten Systeme, die nicht unbedingt auf Security ausgelegt sind, angreifbar. Sie bieten dem Angreifer nicht nur ein leichtes Ziel, dieser kann hier auch enormen Schaden anrichten. Die Verantwortlichen für kritische Infrastrukturen müssen sich folglich mehr mit OT Security auseinandersetzen.

Aufgaben für Politik und Unternehmen

Zum Schluss des Roundtables formulierte Achermann die anstehenden Aufgaben, die es zu erfüllen gilt, um Operation Technology sicherer zu machen. Auf organisatorischer Ebene ist vor allen Dingen Awareness gefragt. Unternehmen müssen sich um einen zentralen OT-Security-Beauftragten kümmern und auch Druck auf Ihre Lieferanten hinsichtlich Security ausüben. Politisch forderte Achermann wirksame Kontrollen der OT Security sowie ggf. Sanktionen. Auf technischer Ebene müsse mehr Transparenz gegenüber der eingesetzten Technik geschaffen werden sowie Möglichkeiten zur raschen Identifikation von Angriffen. Eine 100-prozentige Prävention sei ohnehin nicht möglich. Es herrscht großer Bedarf an OT-Monitoring-Lösungen und das Thema Security muss bereits bei der Planung der Betriebstechnik berücksichtigt werden. (fiz)