Ein autarkes Prozessleitsystem und Sicherheitssystem von verschiedenen Herstellern bedingen per Design unterschiedliche Engineering-Tools und Datenbasen und eine unterschiedliche Bedienung. Diese Systeme vermeiden aufgrund diversitärer Technik Common-Cause-Risiken und reduzieren das Security-Risiko. Dabei sorgt die diversitäre Technik auch für eine klare Trennung der Verantwortungsbereiche und unterstützt die unterschiedliche Handhabung von Betriebs- und Schutzeinrichtungen in der Praxis. Denn wo bei Betriebseinrichtung tägliche Optimierung, Aktualisierung und Änderung im Fokus stehen, gilt für die Schutzeinrichtung, dass diese selten und nur von qualifiziertem Personal bedient werden dürfen. Jeder Zugriff auf eine Schutzeinrichtung stellt ein Risiko dar und Veränderungen sind nur über einen Management-of-Change-Prozess erlaubt. Die internationale Norm IEC62443-3-3 \’Industrial communication networks – Network and system security\‘ fordert eine Abschottung der Produktionsnetzwerke. Dazu werden einzelne Zonen festgelegt (Unternehmensnetzwerk, Leitstelle, Sicherheitssystem, Prozessleitsystem etc.), die über definierte Übergänge verbunden sind. Entsprechend der jeweiligen Daten oder Protokolle, die ausgetauscht werden, wird ein Schutz an jedem Übergang in Form einer Firewall installiert. Für dieses Konzept ist es zwingend erforderlich, dass die ausgetauschten Daten klar definiert sind. Nur wenn dieser Aufbau dem Anwender bekannt ist, können entsprechende Schutzmaßnahmen vorgesehen werden. Auch die kommende Revision der Norm DIN IEC61511-1 \’Funktionale Sicherheit – Sicherheitstechnische Systeme für die Prozessindustrie\‘ zielt in diese Richtung. Sie spricht sich dafür aus, die Unabhängigkeit, Diversität, physikalische Trennung und Common-Cause-Fehler zwischen Schutzebenen zu prüfen, zu bewerten und sicherzustellen. Diese beinhaltet des Weiteren den eindeutigen Hinweis, dass ein Sicherheitssystem, soweit praktikabel, physikalisch getrennt sein sollte. Hierfür müssen im Zweifelsfall auch automatische Komfortfunktionen deaktiviert werden, um die Komplexität und damit die Security-Risiken zu reduzieren. Ein Sicherheitssystem muss daher vielfältige Security-Eigenschaften besitzen, um es gegen Safety-Security-Risiken härten zu können. Die technischen Maßnahmen hierfür betreffen verschiedene Bereiche, die im Folgenden näher untersucht werden.

PC-Umgebung

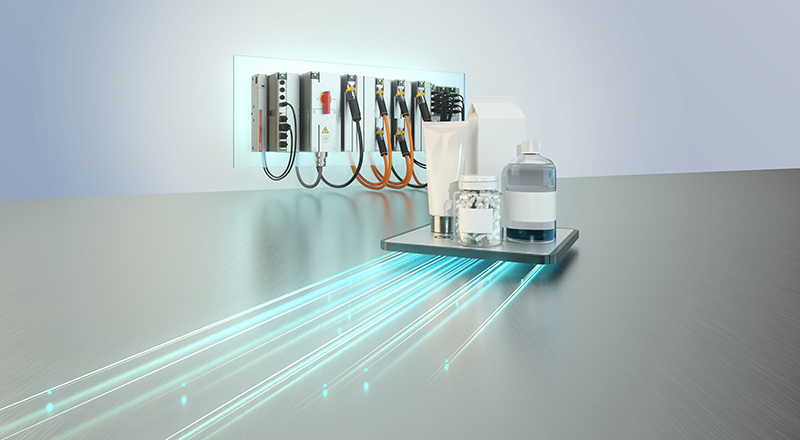

Das BIOS-Passwort bildet die äußerste Sicherheitsschicht, um den PC für das Engineering Tool des Sicherheitssystems gegen unerlaubte Zugriffe zu schützen. Gemäß dem Grundprinzip, nur zu unterstützen, was benötigt wird, sollten in der Betriebssystemumgebung Anwender- und Gruppenrichtlinien mit reduzierten Zugriffsrechten eingerichtet werden. Der Einsatz einer Firewall und einer Antivirensoftware oder besser noch eines Host-Intrusion-Prevention-Systems (HIPS) verbessert weiter den Security-Schutz. Hierbei ist ein HIPS zwar aufwändiger zu konfigurieren, bietet aber vor allem gegen bisher unbekannte Schadsoftware einen besseren Security-Schutz als Antivirensoftware, da nur die vom Anwender freigegebenen Programme ausgeführt werden dürfen. Um die verschiedenen Security-Maßnahmen richtig zu konfigurieren, ist es notwendig, dass die erforderlichen Ports und Benutzerrechte für das Engineering Tool bekannt sind. Zusätzlich ist es erforderlich, dass die Engineering-Software zur Security-Software anderer Hersteller kompatibel ist. Auch für diese Schutzebenen gilt das Prinzip der Diversität, das heißt, der Einsatz von Produkten unterschiedlicher Hersteller vermeidet gleichartige Fehler. Automatisierungstechnik von Beckhoff ermöglicht die effiziente Entwicklung ressourcenschonender Verpackungsmaschinen, verkürzt Konstruktionszeiten und senkt Kosten – für innovative Lösungen und nachhaltige Produktionsprozesse. ‣ weiterlesen

Vorsprung im Packaging

Engineering Tool

Silworx, das Engineering Tool für die sicherheitsgerichtete Steuerung Himax, läuft auf einem Standard-PC mit Windows und ist kompatibel zu allen gängigen Antivirus-Schutzprogrammen. Es kann daher mit der Antivirus-Software eingesetzt werden, die für das jeweilige Unternehmen standardisiert und freigegeben ist. Silworx schützt sich vor fehlerhaften Installationsdaten und Manipulationen über eine CRC (Cyclic Redundancy Check)-Prüfung, die jedes Mal erfolgt, wenn die Software gestartet wird oder eine Code-Generierung stattfindet. Zusätzlich stehen MD5-Prüfsummen für die Installationsdaten zur Verfügung, um die Korrektheit der Installation zu prüfen. Das Engineering Tool besitzt weitere Merkmale, die Security fördern: Eine Datenbankdatei in einem Hima-spezifischen Format beinhaltet die Daten für das generierte Projekt sowie die verschlüsselten Kenn- und Passwörter. Die funktionsrelevanten Projektteile sind zusätzlich über eigene CRC geschützt, sodass auch eine Veränderung der Projektdaten mit dem vorhandenen sicheren Code-Vergleicher erkannt werden kann. Es ist möglich, bei jedem Laden der Steuerung automatisch ein Projektarchiv anzulegen. Über diese lückenlose Versionshistorie können alle Änderungen nachvollzogen werden. Ein zweistufiges Benutzermanagement für die Projekt- und Steuerungszugriffe sorgt für zusätzlichen Schutz. Die erste Stufe beinhaltet das Zugriffsrecht auf die Projektdaten. Hier können die personalisierten Benutzer mit individuellem Benutzerpasswort angelegt und Benutzergruppen zugeordnet werden. In der zweiten Stufe werden die Zugriffsrechte pro Steuerung festgelegt. Aus den angelegten Benutzergruppen kann ausgewählt werden, welche Gruppe auf die jeweilige Steuerung zugreifen darf. Hierfür wird jeweils ein spezielles Passwort definiert. Dieses kann beliebig komplex sein, da es dem Benutzer nicht bekannt sein muss. Vorteile des Verfahrens sind, dass der Benutzer nur sein eigenes Passwort kennt und bei einer Änderung der individuellen Benutzer oder deren Passwörter die Steuerung selbst nicht verändert wird.

Kommunikation

Für eine hohe Cyber Security können für die Kommunikation verschiedene Schutzebenen mit einer virtuellen oder physikalischen Trennung aufgebaut werden. Die Himax CPU-Module führen die Sicherheitsanwendung aus und können Kommunikationsaufgaben übernehmen. Beide Bereiche sind auf der CPU durch einen SIL3-zertifizierten Schutz des Speichers und des Timings zwischen dem Kommunikations- und Safety-Bereich getrennt. Wird eine nicht sichere Datenübertragung direkt an der CPU angeschlossen, sorgt eine integrierte Firewall für eine virtuelle Trennung, indem nur die vom Anwender konfigurierten Protokolle und Daten unterstützt werden. Ungültige bzw. nicht bekannte Protokollanfragen oder das Lesen/Schreiben von nicht konfigurierten Adressbereichen werden von der Steuerung einfach ignoriert. Für eine weitere Risikoreduzierung kann ein physikalisch getrenntes Kommunikationsmodul eingesetzt werden. Dieses hat dieselben Security-Firewall-Eigenschaften wie das Prozessormodul und ist lediglich über den internen Systembus mit der CPU verbunden. Da das Kommunikationsmodul nicht die CPU beeinflussen kann, ist die sichere Funktion physikalisch von der nicht sicheren Kommunikation getrennt.