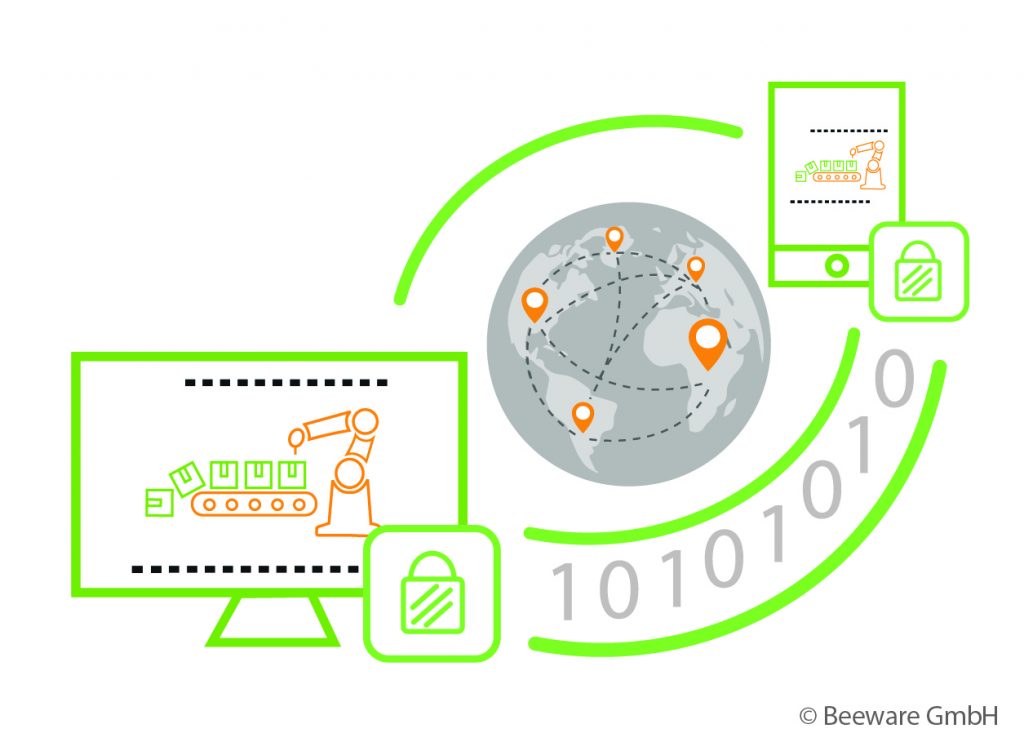

Anwendungen für Fernwartungen oder Remote Services haben für eine enorme Steigerung der Effizienz in der Produktion gesorgt. Lange Anfahrtswege und Reisezeiten fallen weg, Expertenwissen und wichtige Informationen stehen schneller zur Verfügung. Ganze Teams können sich standortunabhängig miteinander austauschen. Dafür nutzen sie Softwareanwendungen, die eine unkomplizierte Kommunikation und den Datentransfer ermöglichen. Nicht immer handelt es sich dabei um vom Unternehmen autorisierte Lösungen. In Zeiten explodierender Zahlen mobiler Endgeräte und nahezu flächendeckender Mobilfunknetze greifen Mitarbeiter schnell auf populäre Dienste wie WhatsApp, Dropbox oder OneDrive zurück, um sich mit Kollegen oder anderen Projektteilnehmern auszutauschen. Damit entziehen sie sich nicht nur der Kontrolle der eigenen IT-Administration, sondern laufen Gefahr gegen Datenschutzgesetze oder Verträge mit Partnern zu verstoßen. Obendrauf riskieren sie ein Durchsickern sehr sensibler Informationen. So drohen Unternehmen schnell rechtliche sowie wirtschaftliche Konsequenzen. Geleakte Videos, die Mängel an eigenen Produkten oder Dienstleistungen dokumentieren, wären in vielerlei Hinsicht ein Worst-Case-Szenario. Unternehmen sind deshalb gefordert, für Fernwartungen und Remote Services ihren Mitarbeitern passende Tools zur Verfügung zu stellen. Diese sollten einerseits deren Bedürfnissen entsprechen und andererseits die notwendigen Anforderungen an Sicherheit und Compliance erfüllen.

Anforderung an die Software

Bei der Wahl von Software Tools müssen Unternehmen daher darauf achten, dass zum einen für ihre Anwendungsfälle notwendige Features wie interaktive Whiteboards zum Bearbeiten und Versenden von Dokumenten, Checklisten oder relevante Anlagendaten abrufbar sind. Zum anderen sollte die Anwendung grundlegende Schutzmechanismen ‚by Design‘ mitbringen und Konfigurationsmöglichkeiten beispielsweise zu Benutzerprofilen anbieten. Verschlüsselungstechnologien etwa über HTTPS gehören in Verbindung mit SSL-Zertifikaten zu den essenziellen Sicherheitsstandards. Ein alternativer Weg, den Datentransfer zwischen verschiedenen Teilnehmern abzusichern, ist der Aufbau eines Virtual Private Network (VPN). Spezialisierte Anwendungen für den Einsatz im industriellen Umfeld sorgen dafür, dass alle Daten in keiner Form unverschlüsselt vorliegen. So ist es Nutzern nur möglich, diese innerhalb der Software unverschlüsselt einzusehen und zu bearbeiten. Auf diese Weise bleiben Vertraulichkeit und Integrität der Daten gewährleistet. Populäre cloud-basierte Dienste wie WhatsApp geben zwar mittlerweile an, ihren Datenaustausch zu verschlüsseln, doch ist oftmals nicht ersichtlich, in welcher Form die Daten wo abgespeichert sind. So hat erst im März dieses Jahres das Fraunhofer-Institut für Angewandte und Integrierte Sicherheit (AISEC) davor gewarnt, dass Bilder und Dokumente bei WhatsApp nicht sicher sind. Das Bundesamt für Sicherheit in der Informationstechnik (BSI) empfiehlt in seinem Leitfaden zur Sicherheit bei ‚Fernwartungen im industriellen Umfeld‘, nur aktuelle Versionen von etablierten Protokollen wie IPSec, SSH oder SSL/TLS einzusetzen und bei kryptografischen Verfahren eine mindestens 192 Bit umfassende Schlüssellänge zu verwenden.

Rahmenbedingungen optimieren

Um sicherzustellen, dass nur berechtige Personen Zugriff auf die Daten innerhalb der Collaboration Software für Remote Services oder Fernwartungen erhalten, gehören individuelle Benutzerzugänge und sichere Passwörter ebenfalls zu den Basics. Das bedeutet auch zu überlegen, wer alles mit dem Endgerät arbeitet, auf dem die Software installiert ist. So ist es in der Praxis nicht unüblich, etwa ein Tablet mit Schichtende an den nachfolgenden Kollegen zu übergeben. Umso wichtiger sind entsprechende Policies zum Ein- und Ausloggen für den Benutzerwechsel und zur Stärke der Passwörter. In der Regel ist die IT-Abteilung die zentrale Stelle, die sowohl das Management der mobilen Endgeräte als auch der Business-Anwendungen verantwortet. Ein weiteres wichtiges Instrument bildet das Mobile Device Management. Darüber legen IT-Admins unter anderem fest, auf welche Geräte und Anwendungen ein Nutzer jeweils Zugriff hat und ob er in der Lage ist, unzulässige Apps zu installieren. In ihrer Verantwortung liegt es, die Anwendung vor Einführung zu testen, Schnittstellen zu prüfen und im Betrieb regelmäßige Updates vorzunehmen. Hier sind auch Hersteller gefordert, ihre Produkte zuverlässig abzusichern und aktuelle Patches bereitzustellen, sobald neue Sicherheitslücken oder Schwachstellen bekannt werden, die sich auf die Software auswirken. Wie wichtig Updates sind, hat in der jüngsten Vergangenheit die Attacke mit dem Verschlüsselungstrojaner WannaCry gezeigt: Der Autobauer Renault musste für mehrere Tage seine Produktion stoppen – ein unglaublicher Schaden, der leicht vermieden hätte werden können. Denn betroffen waren nur Unternehmen, die ein längst verfügbares Sicherheitsupdate für Microsofts Betriebssystem Windows ignoriert hatten. Der Schutz der gesamten IT-Landschaft gegen Viren und Malware sowie die Sicherheit des Netzwerkes, in dem sich die Endgeräte und damit die Anwendungen befinden, gehören zu den weitergefassten Schutzmaßnahmen und sollten selbstverständlich gegeben sein.

Mitarbeiter sensibilisieren

Neben allen technischen Möglichkeiten, die idealen Rahmenbedingungen für einen sicheren Datenaustausch zu schaffen, liegt ein Großteil der Verantwortung bei den Nutzern. Mittlerweile gilt der Mensch als größtes Sicherheitsrisiko. Eine Analyse des IT-Sicherheitsexperten Proofpoint hat ergeben, dass Cyberkriminelle sich dies verstärkt zu Nutze machen. Schwachstellen suchen sie heute vielmehr im Benutzer als in der Software selbst. Mittels der ‚CEO-Fraud‘ genannten Masche, setzten Kriminelle einen Mitarbeiter des Zuliefererbetriebs Leoni AG unter Druck. Im Glauben auf Anweisung seines Chefs zu handeln, veranlasste er die Überweisung eines Millionenbetrags an die Betrüger. Das Unternehmen verlor so circa ein Drittel seines Jahresgewinns. Der Fall zeigt, wie wichtig es ist, Mitarbeiter für Risiken zu sensibilisieren, und welche Konsequenzen fahrlässiges oder mutwillig verbotenes Handeln nach sich zieht. Mitarbeiter sollten daher über die notwendige Awareness verfügen. Dafür bieten sich zum einen Workshops oder Kampagnen an, die über grundlegende und aktuelle Risiken informieren.