- Von wem sind die Daten und wurden sie auch nicht verändert?

- Wer darf die Daten sehen?

Die erste Frage beschäftigt sich also mit der Authentizität und der Integrität der Daten und die zweite mit dem Schutz vor Missbrauch. Beide Fragen sind so alt wie ihre Lösungsansätze. Authentizität und Integrität kann durch eine digitale Signatur gewährleistet und der Schutz vor Missbrauch kann durch Verschlüsselung erreicht werden. Welcher Standard dafür genutzt wird, sei es PKCS oder XML Signature/Encryption, ist reine Geschmackssache. Vielmehr sollte klar sein, welche Folgen die Nutzung von Verschlüsslungen bzw. Signaturen haben könnten. Eine digitale Signatur ist in jedem Fall sinnvoll. Die Daten sind lesbar, die Integrität kann jederzeit überprüft werden und die Entscheidung, ob der Signatur vertraut wird, kann frei getroffen werden. Sind die Daten hingegen (auch) verschlüsselt, so kann nur der vorgesehene Empfänger die Daten sehen. Wird eine Verschlüsselung als Transportsicherung für eine Übermittlung beispielsweise per Mail verwendet oder dient sie dem Wissensschutz bei einer Langzeitarchivierung, so ist dies mit Sicherheit sinnvoll. Hier muss jedoch für jeden Anwendungsfall genau überprüft werden, wer wann welche der verschlüsselten Informationen lesen bzw. verändern darf und wie ihm die dafür notwendigen Schlüssel zur Verfügung gestellt werden können. Insbesondere gilt dies, wenn der Empfänger ein Programm ist, das die Daten weiterverarbeitet. Hier muss durch alle Beteiligten sichergestellt sein, dass der Ansatz eines herstellerneutralen Datenformates nicht ad absurdum geführt wird. Für beide Anwendungsfälle, Verschlüsslungen und Signatur, sind für die Verarbeitung von XML Dateien entsprechende frei verfügbare Softwarekomponenten vorhanden, so dass ihre Anwendung nur vor organisatorischen, nicht jedoch vor technischen Herausforderungen steht.

Und nun?

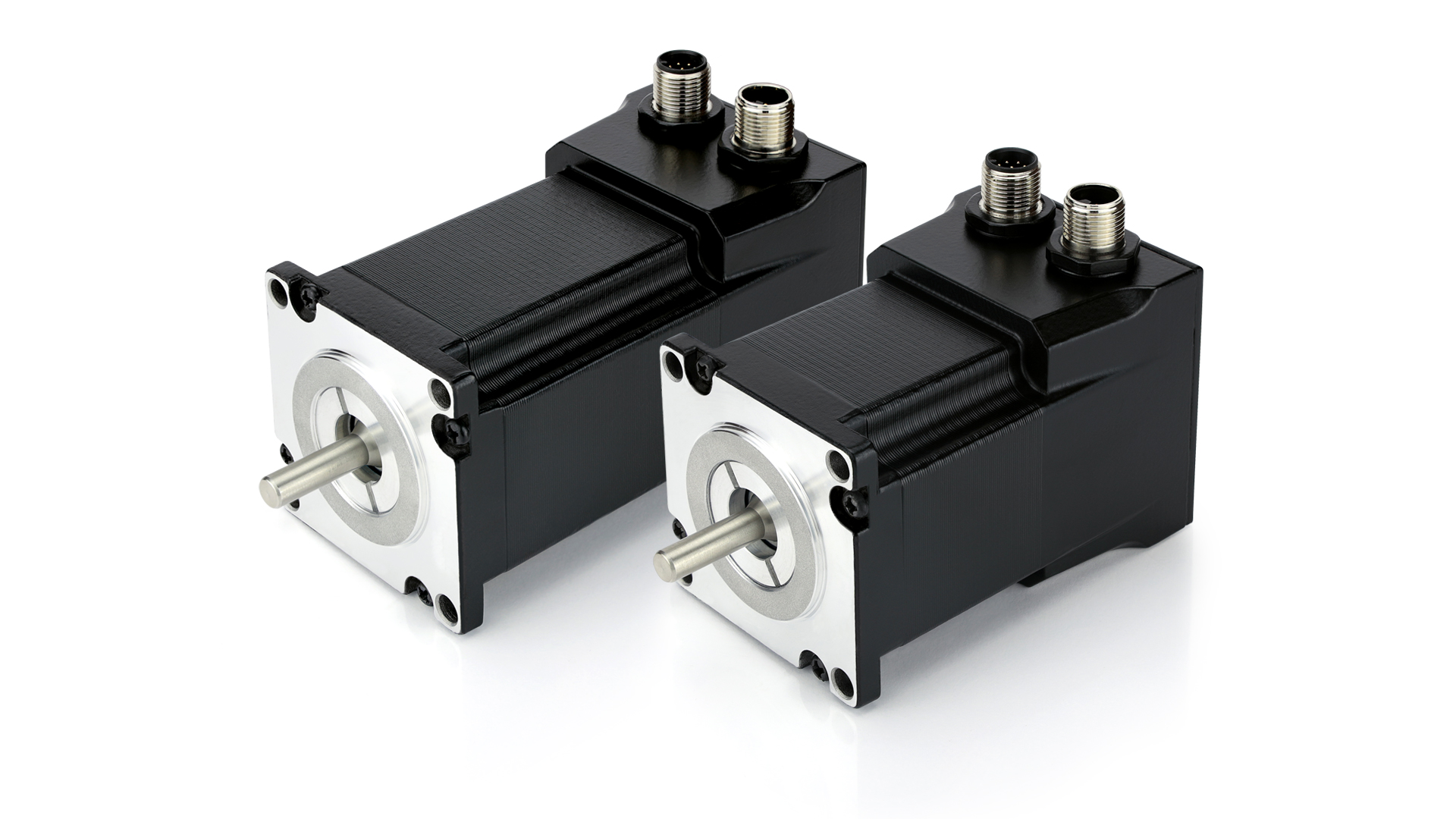

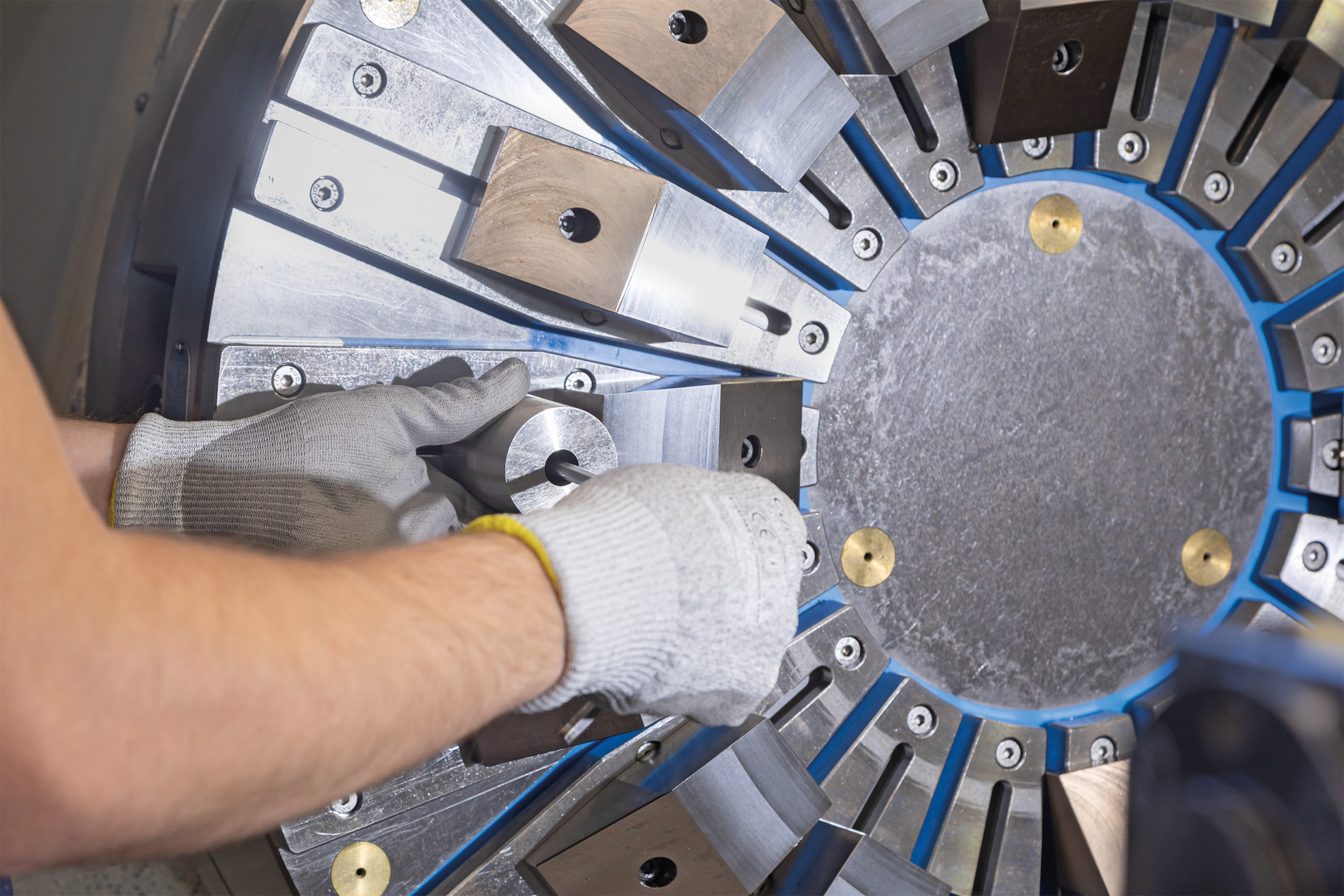

Fasst man die beschriebenen Strukturen zusammen, so können herstellerunabhängige Bibliotheken wiederverwendbarer Systemkomponenten entstehen, die passend zu unterschiedlichen Anwendungsfällen Verhaltensmodelle enthalten. Diese Modelle können, wie erste Entwicklungsansätze zeigen, automatisch zur Erstellung von simulierbaren Anlagenmodellen kombiniert werden. Für deren Simulation könnte dann entweder auf bestehende Werkzeuge zurückgegriffen oder neue Simulationswerkzeuge unter Anwendung von IEC61131-3 basierten Soft-SPSen entwickelt werden. In beiden Fällen können insbesondere Komponentenlieferanten und Systemintegratoren profitieren. Erstere können sich durch die Bereitstellung von Simulationsmodellen einen Marktvorteil sichern und letztere können Wissen sichern und wiederverwenden und damit ihre Entwurfsqualität deutlich erhöhen.

((Kasten))