Der Fernzugriff auf Maschinen und Anlagen gilt in der Industrie heute als unverzichtbar – sei es für die Zustandsüberwachung, die Fernwartung oder die Datenausleitung für die Prozessopotimierung. Der dafür benötigte Remote-Zugang ist jedoch immer ein massiver Eingriff in die Sicherheitsarchitektur der Betriebstechnologie. Nicht selten entstehen dadurch potenzielle Einfallstore für Angreifer und Malware. Dies gilt umso mehr, wenn die Zugriffe auf kritische Steuerungssysteme auf Basis schlecht gesicherter direkter VPN-Verbindungen realisiert wurden. Was also tun? Der Artikel gibt einen Überblick über die aktuellen technologischen Entwicklungen bei Remote Access und ihre Auswirkungen auf die Security.

Unterschiede zwischen Monitoring und Fernwartung

Generell lassen sich bei Fernzugriffen zwei grundsätzliche Verfahren unterscheiden. Erstens sind dies reine Lesezugriffe (Monitoring), wie man sie zum Beispiel für Big-Data-Analysen oder vorausschauende Wartung (Predictive Maintenance) benötigt. Hierzu werden im Betrieb kontinuierlich Daten gesammelt bzw. ausgeleitet. Dabei ist in der Regel der Datenfluss nur in eine Richtung notwendig, wodurch diese Zugriffe bezüglich Integrität und Verfügbarkeit von Anlagen relativ unkritisch sind.

Davon zu unterscheiden sind klassische Wartungs- bzw. Reparatureingriffe (Remote Maintenance, Remote Service), bei denen der ausführende Techniker temporär Zugriff auf ganze oder Teilfunktionen einer Maschine hat. Es liegt auf der Hand, dass diese Zugriffe von außen auf Maschinen und Anlagen im Betreibernetzwerk gut abgesichert sein müssen. Störungsfreier Betrieb (Verfügbarkeit der Maschine) und Schutz vor Sabotage durch Dritte (Cybersecurity) müssen hier immer gewährleistet sein. Dementsprechend haben sich für die unterschiedlichen Schutzziele in der Praxis auch verschiedene Schutzmechanismen etabliert.

Sichere Einbahnstraße fürs Monitoring: Die Datendiode

Die erste Aufgabe lässt sich ebenso einfach wie sicher mit einer sogenannten Datendiode lösen. Wie der Name besagt, können und dürfen hier Daten grundsätzlich nur in eine Richtung fließen, womit ein Eindringen bzw. Rückfluss von schädlichen Daten grundsätzlich ausgeschlossen ist. Im einfachsten Fall könnte diese Dioden-Funktionalität durch eine entsprechend konfigurierte Firewall realisiert werden, die Daten nur in eine Richtung durchlässt. In der Praxis sind aber Firewalls hoch komplexe Software-Gebilde, die zumeist auf fremder, ebenso komplexer Hardware (Appliance) betrieben werden. Zusätzlich bietet auch das verwendete Betriebssystem noch eine Fülle an weiteren Angriffspunkten.

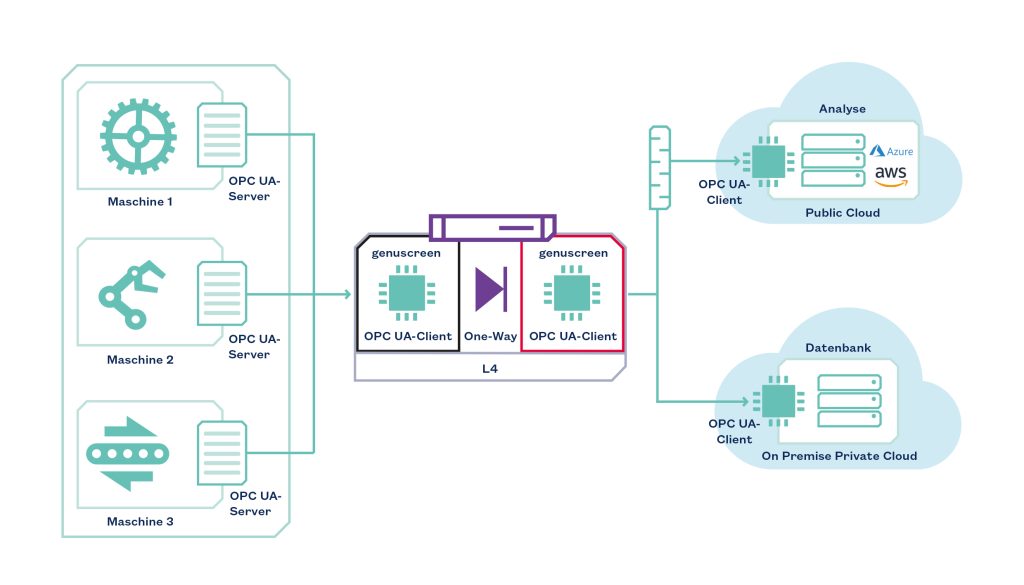

Die bessere Lösung sind daher bewusst einfach gebaute Lösungen, die nur die eine Aufgabe haben, Daten von einem Port zum anderen passieren zu lassen. Ein Datenfluss in die Gegenrichtung ist per Design ausgeschlossen. Solch eine Lösung basiert idealerweise auf einer speziellen Hardware mit einem minimalistischen, das heißt gut überschaubaren, speziell gehärteten Betriebssystem. Systeme, wie etwa die ‚Cyber-Diode‘ des deutschen Security-Experten Genua, werden seit vielen Jahren in hochsicheren Systemen für Militär und kritische Infrastrukturen (KRITIS) eingesetzt. Das Bild zeigt den Aufbau der Cyber-Diode als typischen Vertreter einer hochsicheren Datendiode. Auch die Referenzlösung der Namur Open Architecture (NOA) in der Prozessindustrie setzt in ihrer NOA Diode und in ihrem NOA Security-Gateway auf solch einen Lösungsaufbau als Referenz.

Fernwartung: Bitte nur mit wirklich sicherem Zugriff

Für den aus Sicht der IT/OT-Sicherheit risikobehafteteren Fernwartungszugriff wird auch heute oft ein VPN-Tunnel von einem Rechner des Maschinenherstellers direkt durch das Netzwerk des Anlagenbetreibers zur Zielmaschine aufgebaut. Die Datenverbindung selbst ist dabei nach ihrem Aufbau durch Verschlüsselungsverfahren zwar gut gegen Angriffe von außen geschützt. Problematisch ist jedoch der Verbindungsaufbau zwischen Client und Server des VPN bzw. vom Computer oder Terminal des Wartungsdienstleisters zu der zu wartenden Anlage – also von außen nach innen. Denn aus Sicht der IT- Security sollte ein Verbindungsaufbau für die Fernwartung immer aus dem Betreibernetzwerk der zu wartenden Anlage heraus nach außen aufgebaut und kontrolliert werden – Security by Design. Zu beachten ist außerdem, dass durch diese Verbindung meist eine direkte Netzwerkkoppelung zwischen Warter und Betreiber entsteht, wenn keine weiteren Sicherheitsmaßnahmen getroffen werden. Es muss jedoch stets sichergestellt sein, dass die zur Wartung berechtigte Benutzer ausschließlich auf die zu wartende Zielanlage zugreifen können.