mGuard OPC Inspector: DPI im Einsatz

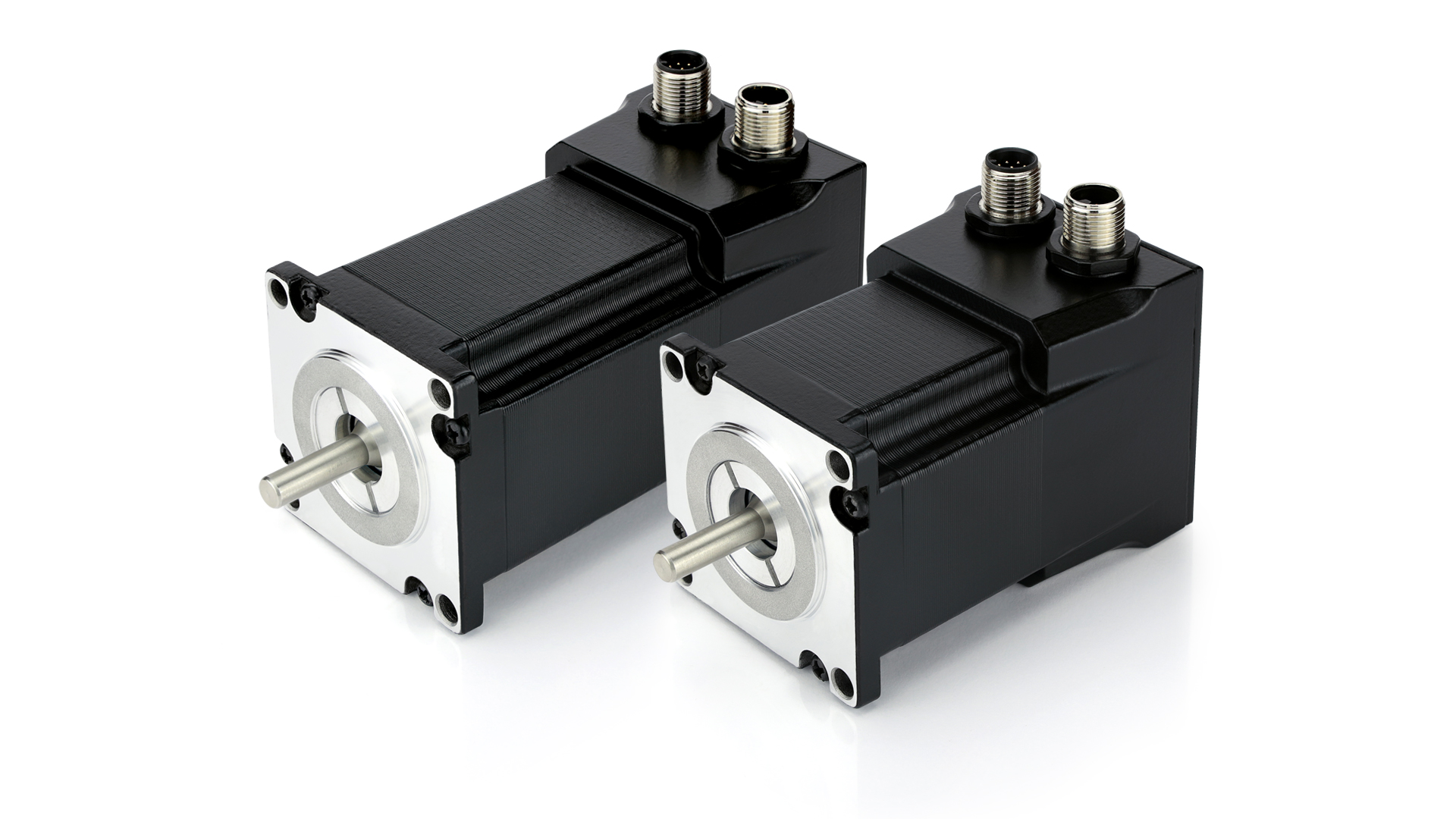

Mit dem mGuard OPC Inspector hat Innominate für die Firewall seiner industriellen mGuard Security Appliances ein solches DPI-Modul realisiert. Es analysiert Pakete an den Zielport TCP 135 und erkennt OPC-Classic-Kommunikation. Um diese durch die Firewall zu ermöglichen, muss statisch nur noch die initiale Verbindung vom Client zum TCP-Port 135 des Servers erlaubt werden. Der OPC Inspector übernimmt dann das Connection Tracking und die weitere dynamische Konfiguration der Firewall. Konsistenzprüfungen stellen sicher, dass auf diesem Wege tatsächlich nur OPC-Classic-Verkehr zugelassen wird. Security Appliances mit mGuard OPC Inspector können im Stealth-Modus transparent nachgerüstet werden. Alternativ können sie als Router betrieben werden, dann als besonderes Merkmal auch mit Maskierung oder 1:1 NAT des OPC-Classic-Verkehrs.

Zusammenfassung und Ausblick

Das plattformunabhängige Security-Modell von OPC UA stellt eine erhebliche Verbesserung gegenüber OPC Classic dar. Eine Kontrolle der OPC-UA-Netzwerk-Kommunikation ist mit herkömmlichen Firewalls möglich. Zur besseren Absicherung von Bestandsanlagen stehen nachrüstbare industrielle Firewall Router mit spezieller Deep Packet Inspection für OPC Classic zur Verfügung, die sehr viel präziseren Schutz mit vereinfachtem Regelwerk bieten. In einem vom BSI beauftragten Projekt werden die Security-Konzepte von OPC UA seit Anfang 2015 eingehend untersucht. Phase 1 des Projekts zielt auf eine theoretische Analyse des Standards selbst, Phase 2 auf eine praktische Sicherheitsprüfung seiner Referenzimplementierung. Ergebnisse waren zum Zeitpunkt der Erstellung dieses Artikels noch nicht verfügbar. Eventuell entdeckte Schwachstellen sollen im Rahmen einer Responsible Disclosure zunächst mit der OPC Foundation erörtert und die Ergebnisse erst danach veröffentlicht werden.