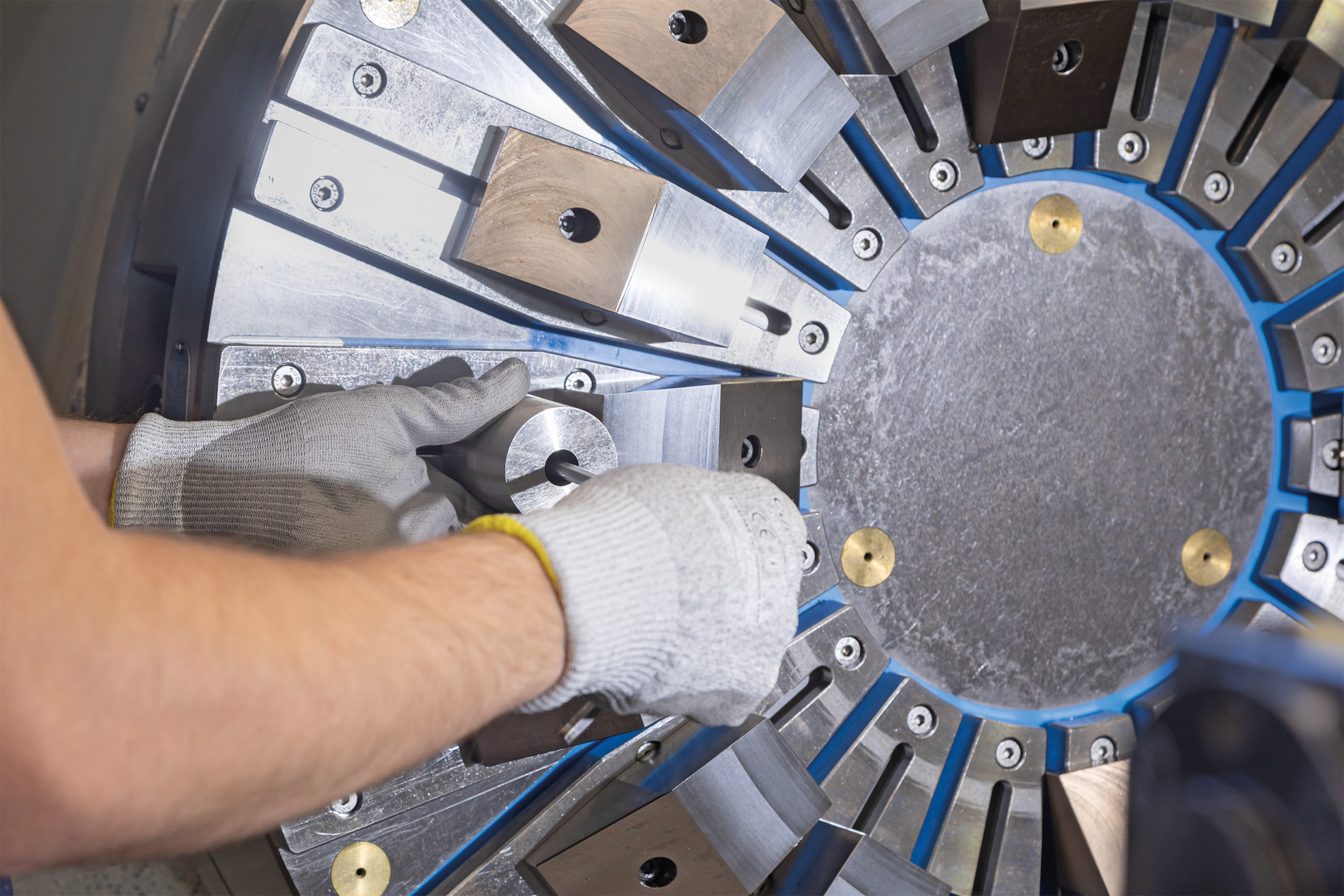

Bei der Umdasch AG sollten im Jahre 2006 ca. 30 neue Roboterschweißzellen und Produktionsanlagen in das Unternehmensnetzwerk integriert werden. Für den Ausbau war es notwendig, die Strategie und Vorgehensweise weiter zu entwickeln. \“Das Produktionsnetzwerk war schnell gewachsen und sehr komplex geworden. Für die Administration wurde eine neue Sichtweise notwendig\“, sagt Herbert Dirnberger, Automatisierungs- und Systemtechniker bei Umdasch. Für die angepasste Behandlung des Risikos wie z.B. eines Virenbefalls bei Produktionsrechnern mit einem verbundenen Stillstand von Produktionslinien wurde ein Informationssicherheits-Konzept für die Prozess-, Fertigungs- und Gebäudeautomatisierung erstellt. Die Serviceabteilung Elektro- und Automatisierungstechnik und die zentrale Informationstechnologie entwickelten gemeinsam mit externen Partnern eine Plattform für Produktions- und Unterstützungsprozesse im Umdasch-Konzern. Informationssicherheit im Produktionsnetz Die aktuell wichtigsten Anforderungen an die Informationssicherheit in der Produktion sind eine durchgängige und sichere Kommunikation im Office- und Produktionsnetz, flache Netzwerke mit möglichst geringer Komplexität, eine hohe Flexibilität für die Integration neuer Anlagen und hohe Sicherheit bei externen Zugriffen wie z.B. bei der Fernwartung von Anlagen. Kern des Konzepts ist die Bildung von kleinen, überschaubaren und dezentralen Produktionszellen. Die Produktionssysteme für Bearbeitungsprozesse wie Schneiden, Bohren, Fräsen, Schweißen und weitere sind jeweils in mehrere Zellen aufgeteilt und mit einer Industrie-Firewall abgeschottet. Insgesamt über 40 solcher Zellen bilden den Übergang zum Informationsnetz. So wird der Informationsfluss zwischen den Schichten des Produktionsnetzes und den administrativen Informationssystemen kontrolliert und abgesichert (Bild 2). Neue Automatisierungs- und Steuerungssysteme können mit diesem Konzept relativ einfach und schnell in die Systemlandschaft von Umdasch eingebunden werden. \“Der Einsatz von dezentralen Firewalls ist die wichtigste Schutzmaßnahme. Trotz der sehr vielen vernetzten Produktionssysteme erreichen wir damit gut administrierbare und überschaubare Teilnetze\“, begründet Dirnberger die Entscheidung für das Zellenkonzept. Neben den dezentralen Firewalls gehören aus seiner Sicht ein Konzept für Backup und Recovery und die Vorhaltung von Ersatzgeräten zu den nächsten wichtigsten Schutzmaßnahmen. Umgesetzt werden außerdem weitere Schritte zur Systemhärtung, ein Anti-Malware-Schutz, sichere Authentifizierung und Autorisierung sowie Punkte zur physikalischen Sicherheit und Systemresistenz. Technik für Industrial Security Bei der Auswahl der geeigneten Sicherheitstechnik fiel die Entscheidung auf mGuard Security Appliances von Innominate. Entscheidende Kriterien dafür seien die Serviceunterstützung, die Industrietauglichkeit, die Einfachheit des Systems sowie der Linux-Background gewesen, so Dirnberger. \“Wir brauchen eine Service-Hotline, die man auch am Tag erreichen kann, und verzichten deshalb lieber auf Überseegeräte\“, sagt er. \“Das hat sich als richtig erwiesen.\“ Gegenüber Office-Produkten sind Anforderungen wie ein erweiterter Temperaturbereich, die Schutzart oder die Montagemöglichkeit in Schaltschränken ausschlaggebend. Da viele Funktionen aus der Bürowelt im Produktionseinsatz nicht gebraucht werden und eher störend sind, zeigt sich die Industrietechnik als einfacher und besser administrierbar. Der Linux-Background ist hilfreich, um mit eigenen Skripten die Funktionalitäten erweitern zu können oder per Command Line Logging- und Konfigurationsdateien der Firewalls einzusehen. \“Durch die eingesetzte mGuard-Technik werden sichere Übergänge zwischen den Systemen geschaffen, da der Netzwerkverkehr mittels Paketfilterung und Routing nach dem Prinzip des \’Least Privilege\‘ eingeschränkt wird\“, erläutert Dirnberger. \“Es wird nur das erlaubt, was unbedingt notwendig ist.\“ Für ihn ist außerdem die Logging-Funktion der Security Appliances ein wichtiges Sicherheitselement. Da sich die Netzwerke ständig dynamisch verändern, neue Netzteilnehmer eingepflegt oder Fehler im Netzwerk korrigiert werden, wird der Netzwerkverkehr aufmerksam beobachtet. Die Meldungen über \’abgelehnte\‘ bzw. \’akzeptierte\‘ Datenverbindungen werden zentral an einen Syslog-Server weitergeleitet und kontinuierlich überwacht. Veränderungen werden mittels automatisierten Skripten herausgefiltert und analysiert. Durch das Logging wurde beispielsweise ein aktueller Virusbefall frühzeitig erkannt. Der Virus war in der Lage, innerhalb von einer Stunde mehr als 100.000 Netzadressen zu kontaktieren. Durch die Firewalls wurden die Produktionszellen allerdings erfolgreich geschützt. Lediglich eine Zelle hatte Probleme. Die Ursache war ein ungepatchtes Gerät, das nicht dem Stand der Technik entsprach. Konfiguration, Rollout und Betrieb \“Die Konfiguration von Firewalls mit individuellen Regeln für die einzelnen Zellen ist zunächst keine triviale Aufgabe\“, sagt Dirnberger. \“Mit einer Schulung, etwas Übung und den Erfolgsmethoden von Experten lässt sich allerdings recht schnell ein strukturiertes Verfahren entwickeln. Dann geht es in kleinen Schritten immer nach dem gleichen Muster. 80% der einmal entwickelten Konfiguration kann auch für andere Zellen genutzt werden\“, berichtet er aus der Praxis. Für die Verwaltung der Firewall-Systeme überlegt das Unternehmen Umdasch, in Zukunft den Innominate Device Manager (IDM) einzusetzen. Damit lässt sich der administrative Aufwand bei Systemumstellungen oder bei Anpassungen an Ausführungsrichtlinien und Standards verringern. Ein größerer Anpassungsaufwand entsteht z.B. immer dann, wenn ein Fileserver ausgetauscht wird oder sich Adressen des Fileservers ändern. Weil dann bei allen Firewalls die gleichen Einträge angepasst werden müssen, kann der IDM für eine automatisierte Rollout-Prozedur genutzt werden. Dabei ermöglichen Templates die Zusammenfassung von Einstellungen und vereinfachen auch den sicherheitskritischen und komplizierten Teil einer Systemkonfiguration. Nach Einschätzung von Umdasch lohnt sich der Einsatz bereits ab 15 bis 20 Geräten. Für den Betrieb der Firewalls vergibt der Automatisierungs- und Systemtechniker sehr gute Noten. Ausfälle seien äußerst selten. Das System bleibt gleich und die Zellen müssen im laufenden Betrieb nicht mehr verändert werden. Auch bei der Fernwartung durch externe Serviceanbieter sorgt mGuard für ein kontrollierbares und sicheres Verfahren. Dirnberger erläutert den Ablauf: \“Unsere Servicetechniker entscheiden von Fall zu Fall, ob für eine einzelne Zelle eine externe Einwahl erfolgen soll. Externe Zugriffe über die Hintertür gehören der Vergangenheit an. Erst wenn sie per Serviceknopf die Einwahl freischalten, ist ein Verbindungsaufbau möglich.\“ Dann wird die Verbindung zwischen der Produktionszelle und der Office Firewall, dem äußeren Schutzwall an der Außengrenze des Unternehmens, freigeschaltet. Hier sind die Office- und Industriefirewalls aufeinander abgestimmt. Fazit

Gute Stimmung auf der Control 2024

Zur 36. Control, die vom 23. bis 26. April stattfand, kamen 475 Aussteller.