Auch 2021 sind Hackern einige spektakuläre Attacken gelungen, darunter auf kritische Infrastrukturen wie Ölpipelines und Wasserwerke. Eigentlich ist das nichts Neues: Industriebetriebe werden fast täglich angegriffen. Die Vorfälle nehmen laut der europäischen Agentur für Netzwerksicherheit (Enisa) jährlich um über 30 Prozent zu. Doch die Angriffsstrategien haben sich verändert. Während früher Malware, landläufig als Viren bekannt, bei Hackern besonders beliebt war, sind es heute Phishing-Methoden und vor allem Ransomware. Damit verschlüsseln die Kriminellen sämtliche Daten ihrer Opfer und erpressen dann Lösegeld für die Entschlüsselung. Häufig wohl mit Erfolg, die Dunkelziffer ist hoch. Von den kleinen und mittelständischen Unternehmen in Deutschland waren laut Enisa schon 61 Prozent von Cybercrime betroffen und die übrigen werde es früher oder später treffen, sagen Experten.

Längst geht es nicht mehr nur um die Büro-IT. Auch die Operational Technology – also die Fertigungstechnik – gerät zunehmend ins Fadenkreuz der Cybergangster. Sie versuchen in die Steuerungen einzudringen und die Produktion lahmzulegen. Deshalb ist es wichtig, dass Netzwerkkomponenten bereits ab Werk gut gesichert sind. Eine Schlüsselrolle spielen Switches für industrielles Ethernet und Profinet. Für möglichst hohen Schutz empfehlen sich vor allem Managed Switches und NAT-Router mit Firewall. Sie lassen sich einfach konfigurieren und sind sofort einsatzbereit.

Nur Technik reicht nicht

Technik allein ist allerdings nicht die Lösung; viele Angriffe machen sich die Neugier und Sorglosigkeit von Menschen zunutze. Betriebe brauchen daher ein ganzheitliches Cybersecurity-Konzept. Trotz der Gefahren haben das nach Angaben der Enisa nur 30 Prozent der kleinen und mittelständischen Unternehmen. Das ist ein Spiel mit dem Feuer. Unternehmen droht der Verlust von geistigem Eigentum sowie Geschäftsgeheimnissen oder die Sabotage der Produktion. Es kann auch Unternehmen treffen, die sich eigentlich mit IT auskennen wie Citrix. Dort waren Hacker fünf Monate lang unentdeckt im Firmennetzwerk unterwegs. Sogar Fireeye, eine Sicherheitsfirma für IT-Software, wurde gehackt, geplündert und die Sicherheits-Software entwendet.

Resignieren ist keine Option, denn Schutz ist möglich. Zwar nicht zu 100 Prozent, aber der Aufwand für die Hacker sollte so groß wie möglich sein, damit es sich für sie nicht lohnt. Unterstützung bietet auf europäischer Ebene die Enisa, die europäische Agentur für Cybersecurity oder in Deutschland das Bundesamt für Sicherheit in der Informationstechnik (BSI). Große Unternehmen unterhalten Computer Emergency Response Teams, kurz CERT. In Deutschland gibt es derzeit 48 CERT, darunter das CERT-Bund vom BSI oder das VDE-CERT für die Elektrotechnikbranche. Auch die Deutsche Telekom unterhält ein eigenes CERT, ebenso Siemens und einige mehr.

Verfügbarkeit statt Vertraulichkeit

Viele Industriebetriebe können sich das nicht leisten, sie sind auf externe Hilfe angewiesen. IT-Experten wittern einen lukrativen Markt. Fragt man sie, was sie unter Security verstehen, wird ihr Hauptaugenmerk vor allem auf der Vertraulichkeit liegen. Doch das ist den produzierenden Betrieben gar nicht so wichtig. Bei der Industrial Security liegt der Fokus auf der Verfügbarkeit. Bei Maschinen und Produktionsanlagen können 300ms Ausfall schon zu viel sein, eine nahezu 100-prozentige Verfügbarkeit ist dort das A und O.

Viele dieser Aspekte deckt die IEC62443 ab. Als umfassender und international anerkannter Standard für Industrial Security beschreibt die Norm im Detail die Verfügbarkeit von Anlagen. Sie befasst sich neben einem allgemeinen Teil mit Prozessen, dem System und auch einzelnen Komponenten. Angelehnt an die Norm ist das Konzept Defence-In-Depth, ein mehrschichtiger Sicherheitsansatz aus drei Teilen: Anlagensicherheit, Netzwerksicherheit und Systemintegrität. Hier die drei Bausteine des Defence-In-Depth-Konzepts:

- Anlagensicherheit: Hier geht es hauptsächlich darum, Anlagen vor unbefugtem Zugang zu schützen, z.B. mit speziellen Schaltschränken. Nicht jede Person darf auf das Netzwerk zugreifen. Dazu gehört, den Mitarbeitern Arbeitsanweisungen und Richtlinien in entsprechenden Schulungen bekanntzumachen.

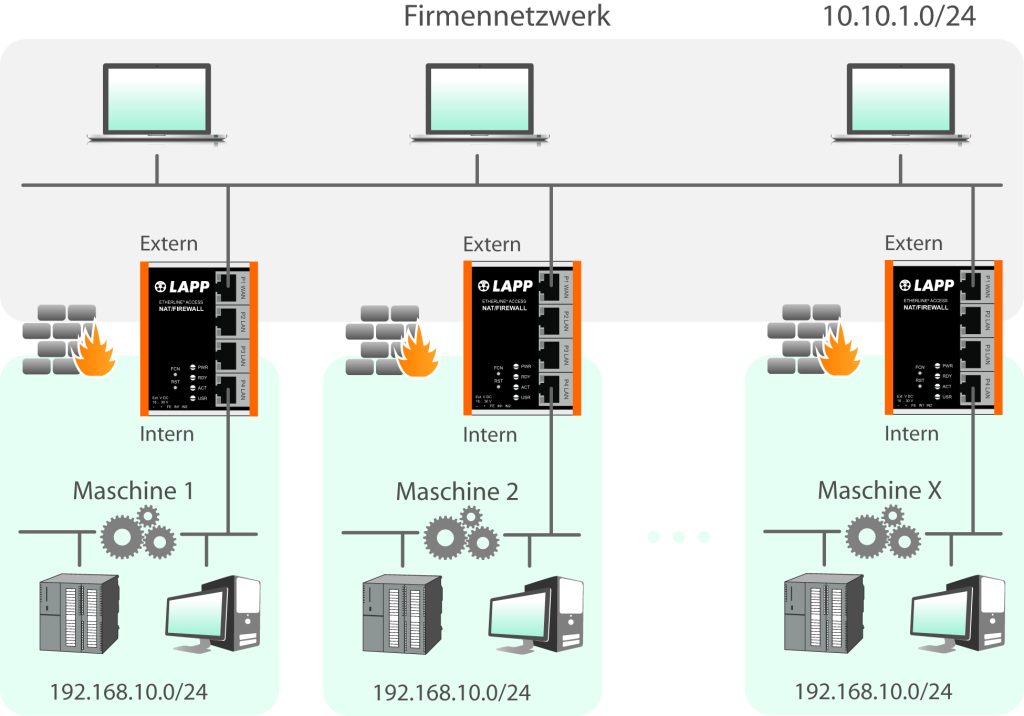

- Netzwerksicherheit: Empfehlenswert ist die Netzwerksegmentierung, etwa mit NAT. Hier empfiehlt sich der Einsatz von IP- und MAC-Filtern oder das Deaktivieren ungenutzter Ports. Außerdem sollte verhindert werden, dass offene Ports im Internet zu freien Verfügung stehen. Weiterhin ist der Einsatz einer Firewall für die sichere Kommunikation mit der Außenwelt obligatorisch. Es gibt smarte Lösungen, die auch einzelne Maschinen oder kleine Fertigungszellen vom restlichen Unternehmensnetzwerk abschotten. Dann sollte man sichere Protokolle verwenden, etwa beim Aufruf einer Webseite.

- Systemintegrität: Im letzten Punkt geht es um die Systemhärtung. Default-Passwörter wie 0000, die im Auslieferungszustand vom Gerätehersteller hinterlegt sind, sollten umgehend durch ein sicheres Passwort ersetzt werden. Weitere Maßnahmen sind Whitelisting und Virenschutz. Whitelisting deshalb, weil Betriebe wissen, welche Komponenten miteinander kommunizieren dürfen, zumindest in der Fertigungsebene. Die IT setzt dagegen hauptsächlich auf Blacklisting, weil man dort nicht wissen kann, wer auf die eigene Website zugreifen will, es gibt also spezifisch verbotene Bereiche. Die Authentifizierung befasst sich mit der Klassifizierung der Benutzer und mit dem Passwortmanagement.

Nimmt man diese Empfehlungen ernst, so führt in der Fabrikvernetzung kein Weg an Managed Switches vorbei. Lapp bietet ein umfangreiches Portfolio an Switches für die Vernetzung in Fabriken. Die Geräte sind mit den modernen Sicherheitsstandards ausgerüstet und erschweren damit Hackerangriffe. Als Anbieter von Verbindungslösungen sieht es das Unternehmen als seine Aufgabe, sich der Thematik anzunehmen und seine Kunden davor zu schützen.