Siemens hat die neue Software-Version 5.1 für Simotion mit der Simulation des Anwenderprogramms ausgestattet.

Siemens hat die neue Software-Version 5.1 für Simotion mit der Simulation des Anwenderprogramms ausgestattet.

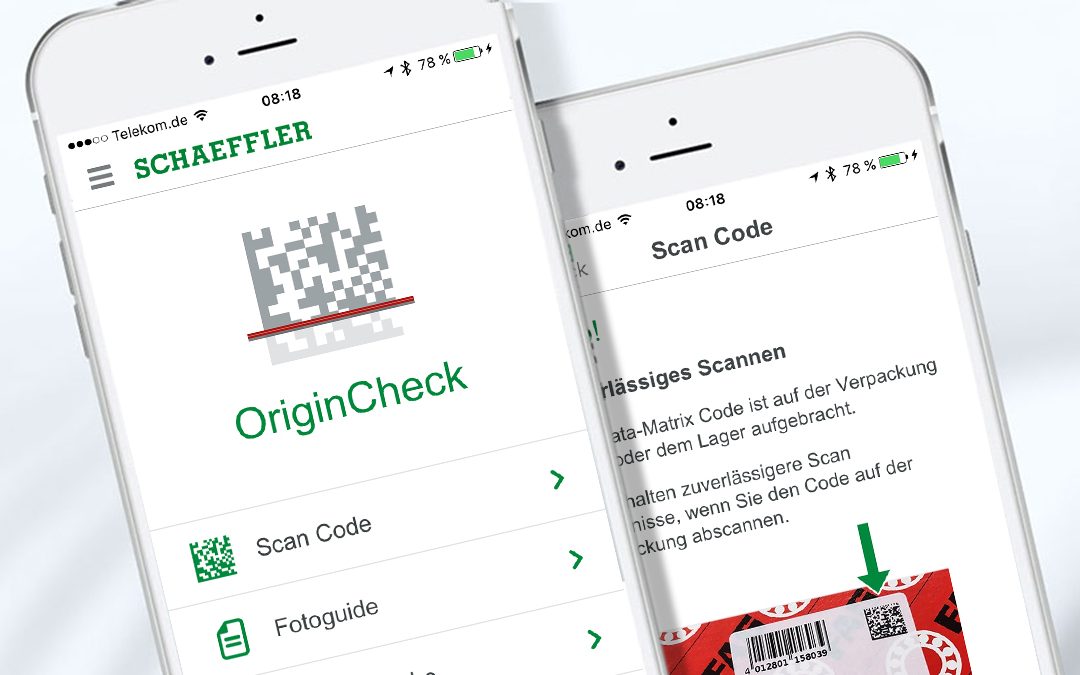

Mit der OriginCheck App gibt Schaeffler Endkunden, Händlern und Behörden jetzt ein Instrument an die Hand, INA- und FAG-Produkte schnell und einfach einer ersten Prüfung zu unterziehen.

Harting hat die Han-Eco-Reihe um Tüllengehäuse in den Baugrößen 6 B und 10 B mit einem M40-Kabeleingang erweitert und ermöglicht Anwendern damit den Einsatz höherer Kabelquerschnitte.

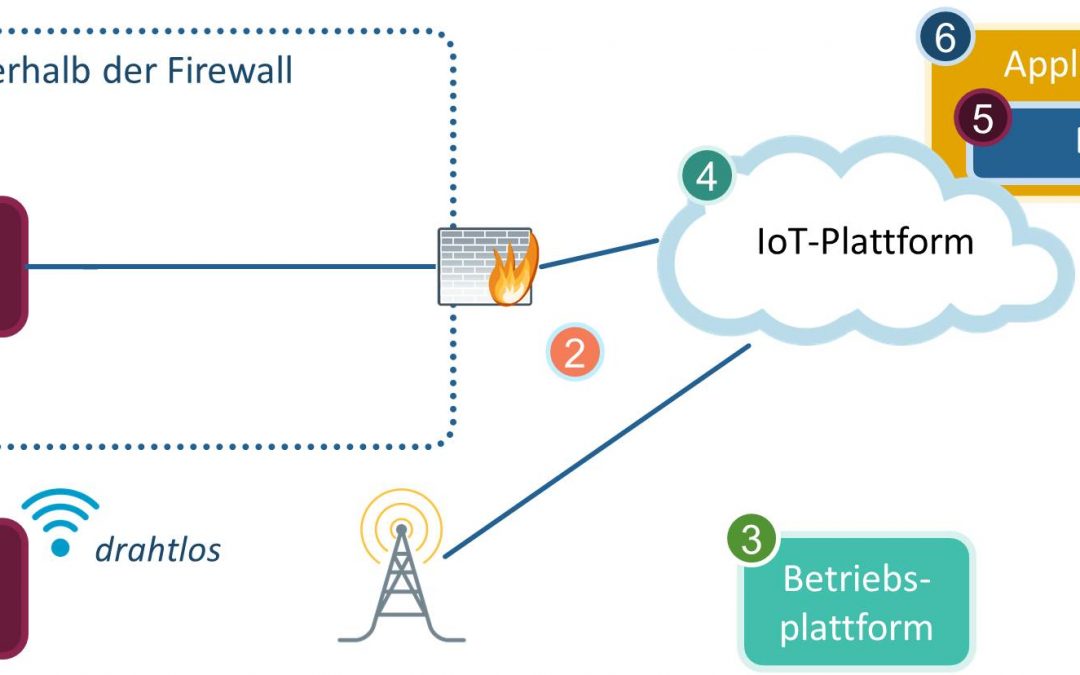

Am ISW der Uni Stutgart werden seit ca. drei Jahren Projekte zur intelligenten Produktion bearbeitet. Bei einigen davon spielt industrielle Cloud-Konzepte eine zentrale Rolle. Während der erste Teil dieser Artikelserie den Ist-Zustand in Sachen Cloud im Jahr nach Abschluss des Forschungsprojekts Picasso beleuchtete, geht Teil zwei auf das aktuelle Projekt Multicloud sowie das Konzept des Model Predictive Control ein.

Eine große Bedrohung zwingt die Welt zum Handeln. Durch die erfolgreiche Bewältigung dieser erlangt das Wort Unabhängigkeit einen neuen, höheren Stellenwert. Das ist der Inhalt des Spielfilm-Klassikers „Independence Day“. Neue Herausforderungen erzeugen automatisch die Sehnsucht nach mehr Unabhängigkeit. Habe Sie es gelesen? „Automatisch“ und „Unabhängigkeit“ in einem Satz. Wie also ist Unabhängigkeit in der „automatischen Maschine“ möglich und was ist der Nutzen? Was ist erforderlich, um auch hier den Wunsch nach einer zukunftssicheren Automatisierungstechnik zu erfüllen?

Wer Maschinen nach Brasilien verkauft, muss diese in Übereinstimmung mit dem brasilianischen Regulierungsstandard NR-12 ausliefern. Betreiber von Maschinen in Brasilien wiederum sind dazu verpflichtet, Schutzmaßnahmen für ihre Arbeitnehmer zu ergreifen. Pilz hat jetzt sein Dienstleistungsangebot für internationale Konformitätsbewertungen erweitert und unterstützt Kunden bei NR-12-konformen Maschine.

Das Unternehmen Emerson hat DeltaV Mobile veröffentlicht, eine neue Plattform für IoT-Technologien.

In Echtzeit gewonnene Prüfergebnisse sind unerlässlich für sich selbst optimierende Produktionsprozesse. Bislang sind allerdings die Möglichkeiten aktueller Bildverarbeitungssysteme stark eingegrenzt, da sie kaum in die Maschinensteuerung integriert sind. Das ändert sich mit der vollständig integrierten Vision-Technologie von B&R.

Das IoT mit Milliarden an vernetzten Geräten stellt enorme inhärente Sicherheitsrisiken dar. Allein die schier endlose Anzahl sowie die unterschiedlichen Typen potenzieller Angriffsziele verbunden mit der fehlenden Betreuung durch Menschen, verhindern den Einsatz gängiger Sicherheitsmethoden. Die Anforderungen an eine sinnvolle IoT-Plattform sind daher vielfältig.

Der High-Performance-Distanzsensor P1KY10x ist einer der derzeit kleinsten Lichtlaufzeitsensoren.

Die neue Version von Softings Datafeed OPC Suite mit Rest Connector und Unterstützung von NoSQL-Datenbanken ist ab sofort erhältlich.

Der ZVEI erhöht seine konservativ formulierte Prognose vom Jahresanfang für die reale Produktion 2017 um einen Prozentpunkt auf plus 2,5%.

ABB übernimmt GE Industrial Solutions. Der Automatisierungsanbieter zahlt für das in Atlanta ansässige Unternehmen 2,6Mrd.US$.

Bundesweit waren im 2. Quartal 2017 durchschnittlich 78.380 offene Ingenieurstellen zu besetzen.

Es ist hinreichend bekannt, dass es sich im Team einfach besser arbeiten lässt.

Der kompakte, lüfterlose Hochleistungs-IPC MIC-7700 von Advantech basiert auf Intel-Core-i-Sockeln und -Prozessoren der sechsten und siebten Generation und bietet damit flexible Ausbaumöglichkeiten und eine hohe Rechenleistung.

Mitsubishi Electric richtet sein Führungsteam neu aus: Holger Thiesen, bislang General Manager Mitsubishi Electric, Living Environment Systems und Branch Vice President der deutschen Niederlassung, hat sich mit Beginn des neuen Geschäftsjahres am 1. April aus der operativen Verantwortung der Division Living Environment Systems zurückgezogen.

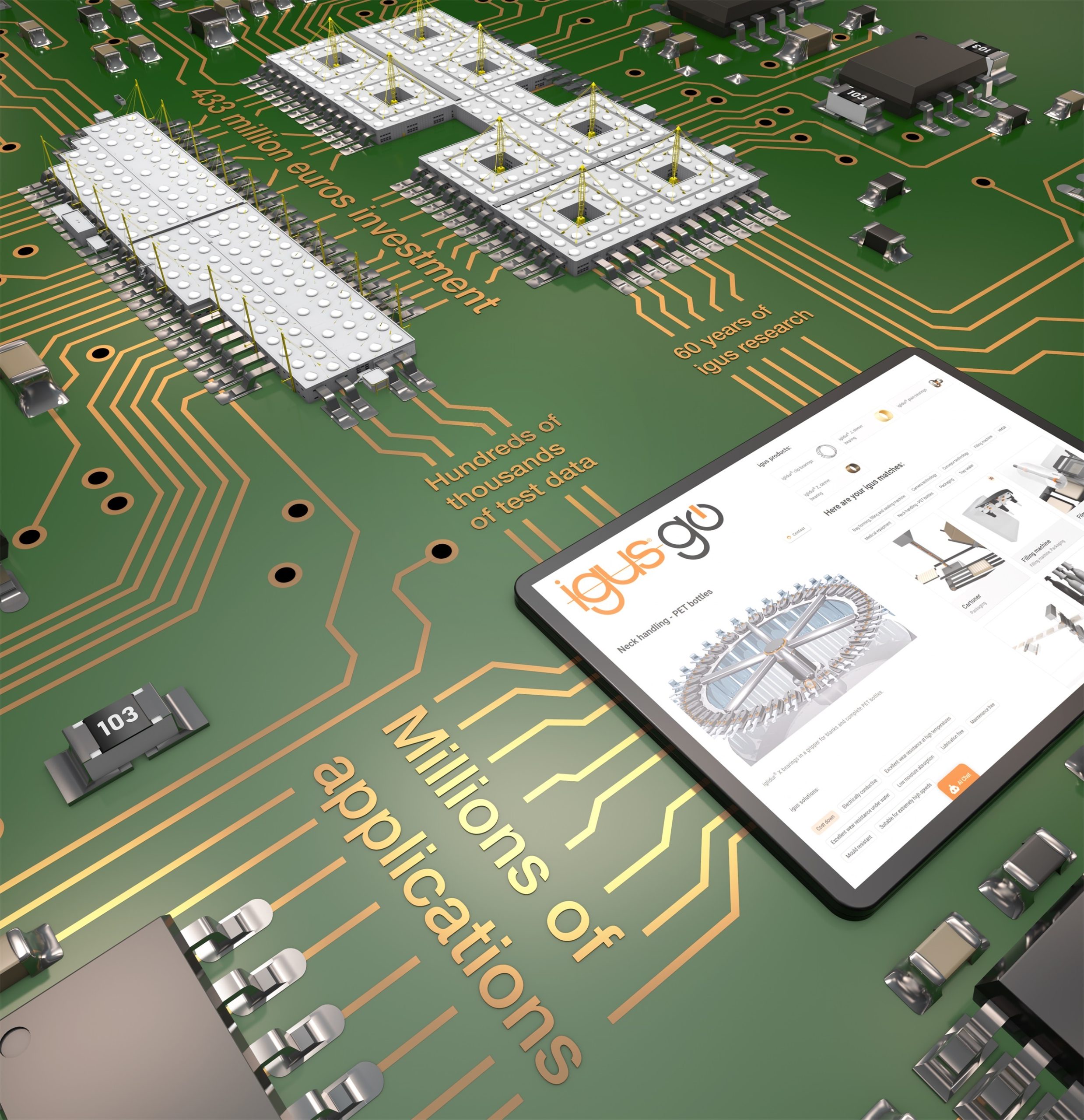

Nach zwei Jahren rasanten Wachstums von insgesamt 57% erzielte Igus in 2023 einen Umsatz in Höhe von 1,14Mrd.€.

Endress+Hauser hat heute in seiner Pressekonferenz aktuelle Zahlen veröffentlicht.

Vom 9. bis 11. April traf sich die Embedded-Community am Messezentrum Nürnberg.

Odu ernennt Dr. Henner Spelsberg zum neuen Geschäftsführer und Sprecher der Geschäftsführung.

SPN Schwaben Präzision führt eine digitale Lernplattform ein.

Die Partnerschaft und Zusammenarbeit zwischen Lindemann Germany, Hersteller für metallverarbeitende Maschinen, und Mitsubishi Electric ist erfolgreich gestartet.