OpenSafety steht nun für alle wichtigen Echtzeit-Ethernet-Protokolle zur Verfügung und bietet für rund 90% des Industrial-Ethernet-Marktes eine einsatzbereite und unabhängige Safety-Technologie. Mit Kommunikationszyklen im Mikrosekundenbereich garantiert das von TÜV Rheinland und TÜV Süd zertifizierte Protokoll kurze Reaktionszeiten sowie hohe Sicherheit und eignet sich für die Verwendung in Systemen mit bis zu SIL 3. Im Folgenden wird erklärt, wieso sich bei openSafety mit beliebigen Transportprotokollen sichere Netzwerke realisieren lassen und durch welche Mechanismen das sicherheitsgerichtete Protokoll die Datenintegrität gewährleistet. Das \’Black-Channel-Prinzip\‘ Durch das vollständige \’Black-Channel-Prinzip\‘ lässt sich openSafety für alle Industrial-Ethernet-Lösungen, aber auch Feldbusse und branchenspezifische Kommunikationslösungen verwenden. \’Black-Channel-Prinzip\‘ bedeutet, dass es für die Funktionalität des Sicherheitsprotokolls keine Rolle spielt, durch welches Transportprotokoll seine Safety-Frames transportiert werden, da alle sicherheitsgerichteten Mechanismen ausschließlich auf der Anwendungsebene integriert sind und ihre Funktionalität von der unterlagerten Transportschicht unabhängig ist. Im standardisierten \’Open-Systems Interconnection\‘-Datenkommunikat-ionsmodell (OSI) werden die Aufgaben, die informationsverarbeitende Systeme zur Übermittlung von Daten bewältigen müssen, in einem hierarchisch gegliederten Ebenensystem mit sieben Schichten dargestellt. Die grundlegenden, untersten Schichten sind die Bit-Übertragungsschicht und die Sicherungsschicht, die gemeinsam auch als physikalische Schichten bezeichnet werden. Die dritte und vierte Schicht werden als \’Übertragungsschichten\‘ bezeichnet. Sie regeln sowohl die zeitliche und logische Übertragung der Daten als auch ihre Zuordnung zu den Anwendungen. Gemeinsam umfassen diese vier Schichten alle transportorientierten Dienste. Die Anwendungsschicht ist die oberste Schicht im OSI-Modell. Sie stellt den eigentlichen Anwendungen, die von diesem Modell nicht mehr erfasst werden, unterschiedliche Dienste zur Verfügung. Bild 3 veranschaulicht in einer Anlehnung an das OSI-Modell, dass openSafety nur die oberen, anwendungsorientierten Schichten des Protokollstacks spezifiziert. Die hier angesiedelten Safety-Mechanismen sorgen für die sicherheitsgerichtete Codierung bzw. Decodierung der Nutzdaten der jeweiligen sicherheitskritischen Applikation. Der blaue Bereich fasst vereinfachend die transportorientierten Schichten 2-6 zusammen. Welches Transportprotokoll für openSafety gewählt wird, ist somit zweitrangig. Deshalb kann openSafety ebenso für individuell angepasste, nicht zertifizierte Bussysteme verwendet werden. Auch einkanalige, unsichere Transportnetzwerke können ohne Einschränkung der Sicherheitsfunktionalität als Kommunikationsbasis verwendet werden, da openSafety alle übermittelten Dateninhalte auf Vollständigkeit überprüft, die Übertragungsdauer kontinuierlich überwacht und somit jeden Übertragungsfehler sofort registriert. Der openSafety-Frame OpenSafety zeichnet sich im Wesentlichen durch die Einkapselung der sicherheitsrelevanten Daten in ein flexibles Telegrammformat aus. So nutzt das Protokoll, ganz gleich, ob es Nutzdaten trägt oder ob es der Konfiguration oder zeitlichen Synchronisation dient, für alle Anwendungen einen Frame mit einheitlichem Format. Dabei verdoppelt openSafety den ursprünglich zu übertragenden Frame und fügt die beiden identischen Frames in einem Frame zusammen. Der openSafety-Frame besteht also aus zwei Unterframes mit identischem Inhalt. Jeder Unter-Frame wird mit einer eigenen Prüfsumme gesichert. Der Empfänger vergleicht den identischen Inhalt beider Unterframes. Die Wahrscheinlichkeit, dass in zwei Frames die gleichen Daten verändert bzw. zerstört werden, ist extrem gering und nimmt bei zunehmender Frame-Länge immer weiter ab. Davon abgesehen, dienen selbst im Ausnahmefall immer noch die Prüfsummen als Korrektiv. Die Länge des Frames ändert sich ebenso variabel wie ökonomisch mit der Menge der Daten, die er zu transportieren hat. Die Safety-Knoten im Netzwerk erkennen automatisch den Inhalt, wodurch sich die Konfiguration von Frametyp und -länge erübrigt. Gewährleistung der Datenintegrität OpenSafety überprüft die übermittelten Dateninhalte mittels Check-Summen-Verfahren unablässig auf ihre Vollständigkeit und überwacht die Übertragungsdauer der Daten. Dabei führen die kurzen Zykluszeiten zu einer fast verzögerungsfreien Erkennung von Ausfällen. Weil auf diese Weise alle Unregelmäßigkeiten im Datenverkehr registriert werden, stellen auch unsichere Netzwerke keine Einschränkung der Sicherheitsfunktionalität dar. Der Zeitstempel gehört zu den wichtigsten Mechanismen von openSafety und verhindert Wiederholungen, vertauschte Reihenfolgen und Verzögerungen. Jedem Datenpaket wird bei seinem Versand die aktuelle Zeit aufgeprägt, wodurch der Empfänger sowohl doppeltes Auslesen vermeidet als auch die zeitliche Reihenfolge verschiedener Pakete sowie Verzögerungen feststellen kann. OpenSafety setzt keine verteilten Uhren voraus; ein spezielles Verfahren synchronisiert die Zeitgeber der Microcontroller in den Teilnehmern verlässlich untereinander. Bei der Zeitüberwachung zur Verhinderung von Fehlern, die durch den Verlust oder übermäßige Verzögerung von Daten verursacht werden, werden die Knoten ständig auf Lebensfunktion und ordnungsgemäßes Funktionieren überwacht. Außerdem erkennt der Consumer an den Anfragen, dass die Datenverbindung nicht unterbrochen ist. Dieser \’Watchdog\‘ genannte Mechanismus wird bei openSafety als softwarebasierte Funktion umgesetzt. Der Identifier schließt Verwechslungen seitens des Empfängers aus: openSafety-Frames verfügen über eine eindeutige Kennung, die 8 oder 16Bit groß sind und aus einem Code besteht, der aus Teilen des Adressfeldes, des enthaltenen Telegrammtypus und des Frametyps gebildet wird. Das zuverlässigste Mittel, um Veränderungen des ursprünglichen Inhaltes zu erkennen, ist das CRC-Verfahren, das aus jedem Datensatz durch Polynomdivision eine Prüfsumme bildet, die gemeinsam mit dem Polynom als Bitfolge dem Datensatz angehängt wird. Die Prüfsumme codiert in unverwechselbarer Form den Datensatz. Der Empfänger errechnet aus der Bitfolge und dem Schlüssel den ursprünglichen Datensatz und vergleicht das Ergebnis mit dem uncodierten Datensatz. Bei Abweichungen des ursprünglichen Dateninhalts wird die Nachricht ignoriert. Unterstützung durch die EPSG Die EPSG unterstützt aktiv die Verwendung von openSafety mit beliebigen Transportprotokollen und bietet z.B. bei der Zertifizierung und bei Conformance-Tests ihre Hilfe an. Die Offenheit von openSafety gilt sowohl in technischer als auch in rechtlicher Hinsicht: Das Protokoll steht als Open-Source-Software zum kostenfreien Download zur Verfügung. Die BSD-Lizenz sowie die busunabhängige Einsatzmöglichkeit garantieren allen Anwendern und Nutzern der Technologie höchste Investitionssicherheit und ermöglichen Herstellern und Anlagenbetreibern eine deutliche Reduzierung des Entwicklungsaufwands. Hannover Messe 2011 / Halle 9, Stand A30

Busunabhängige Sicherheit mit openSafety

-

-

Skalierbare IPC-Plattform

Spectra bietet mit der MD-3000-Serie von Cincoze eine modulare Embedded-Computer-Plattform an, die speziell für Machine-Vision-Anwendungen ausgelegt ist.

-

Retrofit für die Industrie 4.0

So lassen sich alte Steuerungen wirtschaftlich OPC-UA-fähig machen

Viele Produktionsanlagen arbeiten noch mit Steuerungen, die seit Jahrzehnten zuverlässig ihren Dienst verrichten. Für Industrie-4.0-Anwendungen müssen diese Systeme jedoch zunehmend in moderne Datenarchitekturen eingebunden werden. Retrofit-Lösungen ermöglichen es,…

-

KI perfektioniert Phishing-Angriffe – von personalisierten Mails bis zu Voice Cloning

Wenn Maschinen Vertrauen imitieren

Die KI generiert nicht nur immer neue Hacker-Tools, sondern verbessert die Glaubwürdigkeit von Phishing Mails durch perfide Tricks. Doch auch die Gegenseite rüstet sich mit KI-Tools gegen digitale…

-

Interview: Wie neue EU-Regularien Maschinenbauer zu sicheren Kommunikationsarchitekturen zwingen

„Cybersecurity ist heute keine Option mehr“

Mit neuen regulatorischen Vorgaben wie dem Cyber Resilience Act steigt der Druck auf Maschinenbauer und Gerätehersteller, Cybersecurity systematisch in ihre Produkte zu integrieren. Gleichzeitig eröffnet eine sichere Kommunikationsinfrastruktur…

-

ABB Robotics ernennt neuen Cluster-Manager für DACH-Region

ABB Robotics hat Marc-Oliver Nandy zum Cluster-Manager für die DACH-Region ernannt.

-

Für sichere Maschinennetzwerke

Industrial Security-Gateway und Maschinenfirewall

Sichere Maschinennetzwerke werden mit den aktuellen Vorgaben der Europäischen Maschinenverordnung und der IEC62443…

-

Für die DACH-Region

Schneider Electric: Neuer Vice President Secure Power

Schneider Electric hat Marco Geiser zum neuen Vice President Secure Power DACH ernannt.

-

Yaskawa strukturiert Führungsspitze in Europa um

Yaskawa hat eine Neustrukturierung der Geschäftsführung in seiner europäischen Zentrale vorgenommen.

-

Lebensmittelkonformer Oberflächenschutz

Aluminium-Antriebe

Mit NXD Tuph von Nord Drivesystems können Anwender auch in hygienesensiblen Applikationen von…

-

Für datenintensive Industrieumgebungen

1HE-Rack-PC

Für PXI-Testsysteme, Echtzeitanwendungen und die Industrieautomation sind hohe Datenraten, geringe Latenzen und flexible…

-

Spürbarer Dämpfer in den Bestellungen

Maschinenbau-Auftragseingang im Februar

Der Auftragseingang im Maschinenbau ist im Februar abermals gesunken und die Stimmung der…

-

Feldbuskoppler

Feldbus und Anzeige konsequent integriert

In Profinet-basierten Anlagen übernimmt das PN220 von Motrona die Funktion eines Feldbuskopplers und…

-

Seit März

Hannover Messe erhält eigenen Geschäftsbereich

Zum 1. März hat die Deutsche Messe einen eigenständigen Geschäftsbereich eingerichtet, der sich…

-

Ifo-Konjunkturumfrage

Unternehmen planen mit höheren Preisen

Deutlich mehr Unternehmen in Deutschland planen mit höheren Preisen.

-

Ann Fairchild neue CEO

Siemens USA unter neuer Leitung

Siemens hat Ann Fairchild zur neuen Geschäftsführerin von Siemens USA ernannt.

-

IO-Link Safety: Sicherheit vernetzt im Feld

Die Automation ändert sich rasant – sicherheitstechnische Anforderungen ebenso. Mit IO-Link Safety entsteht…

-

Mit integrierter Sicherheitstechnik

MDR-Controller für die Intralogistik

Die IP54-geschützten MDR-Controller EP741x von Beckhoff sind je nach Bedarf mit und ohne…

-

Professor Dr. Jörn Müller-Quade

Wibu-Systems beruft Kryptografie-Experten in Aufsichtsrat

Wibu-Systems hat Professor Dr. Jörn Müller-Quade in den Aufsichtsrat berufen.

-

IFR stellt Preisträgerinnen vor

Women in Robotics 2026

Um Frauen in der Robotikbranche mehr Sichtbarkeit und Anerkennung zu verschaffen, hat die…

-

Gemeinsam zum vollständig integrierten Automatisierungs-Stack

Salz Automation und Tele vereinbaren Partnerschaft

Salz Automation und Tele Haase Steuergeräte gehen in ihrer Partnerschaft einen entscheidenden Schritt…

-

3D-Druck

Harting eröffnet Zentrum für 3D-Druck

Harting hat in seinem Werk Rahden ein „Center of Competence Additive Manufacturing“ eröffnet.

-

Mikko Soirola

Neuer CEO für Elisa Industriq

Mikko Soirola startet als neuer CEO bei Elisa Industriq.

-

Drehkreuz in Südamerika

Wika eröffnet neues Werk in Brasilien

Wika hat Mitte März ein neues Werk am Standort Boituva in Brasilien eröffnet.

das könnte sie auch interessieren

-

Warum KI im Mittelstand einen neuen Ansatz braucht

Vom Hype zur Wirkung

-

Klaus Conrad – Unternehmer, Visionär, Möglichmacher

90 Jahre Pioniergeist

-

Miniatur-Sensoren realisieren hohe Reichweiten

So weit, so klein

-

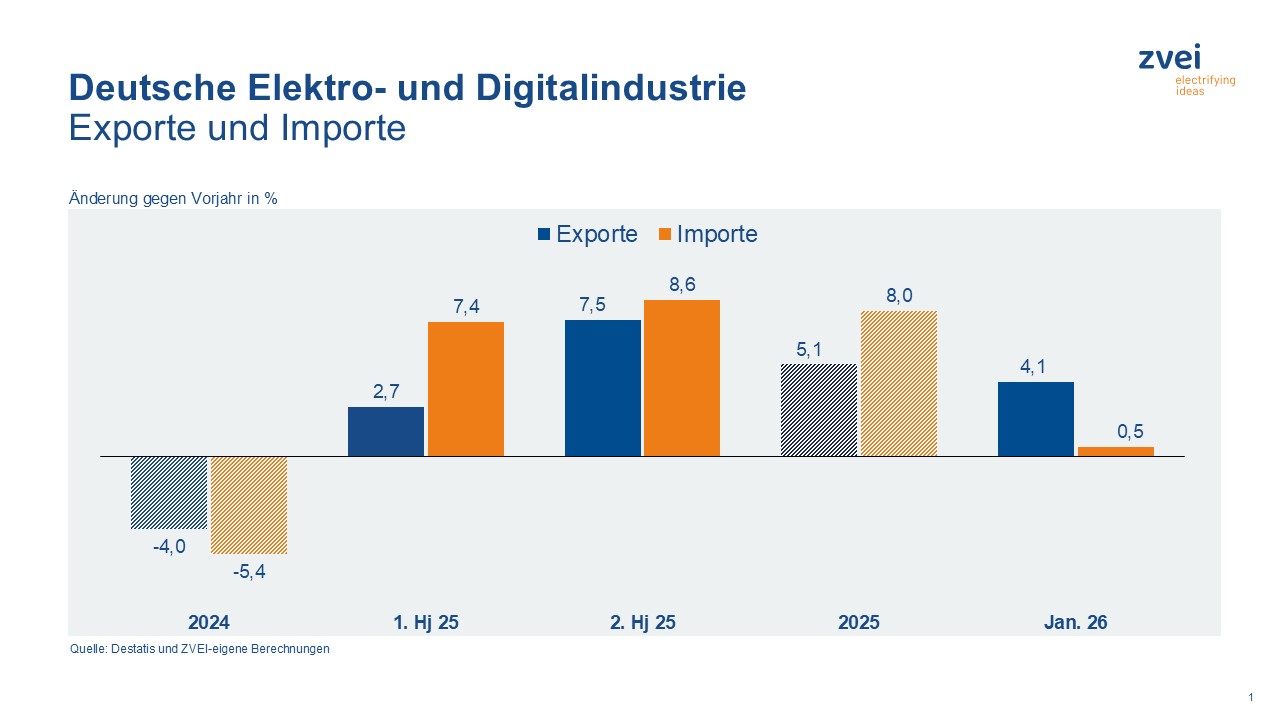

Dank Binnenmarkt

Deutsche Elektroexporte mit Plus auch zum Jahresbeginn